Айтишные будни

Аллоха всем :)

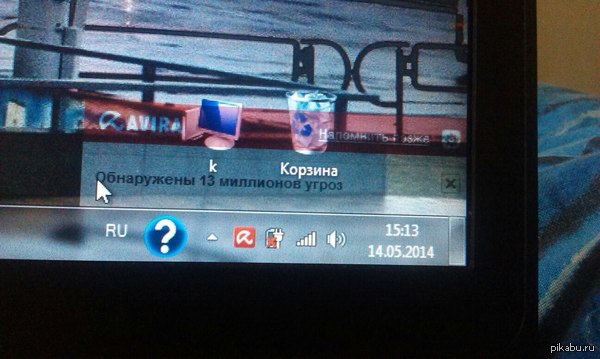

Случился вчера казус - надо было удалить на компе юзера Авиру с просроченной лицензией, штатными средствами удалить не удалось - предыдущий админ поставил пароль, который не совпадал с полученным мною паролем.

Пришлось удалять вручную по инструкции с оф. сайта - в безопасном режиме удалить все папки и файлы, связанные с Авирой и почистить реестр фирменной же утилитой от Авиры.

Все получилось, а сегодня юзер позвал на помощь - оказывается после удаления Авиры у него пропали все документы с рабочего стола.

Пришел, проверил - и впрямь нету, как будто корова слизала. Резервных копий нет, а документы нужны для работы. Kernel Panic в мозгу уже - как такое вообще получилось, ведь работал то я в учетке админа, а не в юзеровской.

Рекуву запустить что ли?

А потом припомнил, что мне когда-то говорили про теневое копирование и восстановление файлов и решил проверить - сработало!

Так что, берите на заметку: если вы не отключали "Защиту системы" для диска, где хранятся документы, то можно восстанавливать файлы теневым копированием. Для это надо зайти в свойства папки, затем на вкладку "Предыдущие версии", подождать когда закончится поиск и сделать откат на нужную дату.

Надеюсь, кому-нибудь пригодится :)

НЕИЗВЕСТНЫЙ ВЗЛОМАЛ АВТОРОВ ТРОЯНА DRIDEX, ЗАСТАВИВ ИХ РАСПРОСТРАНЯТЬ АНТИВИРУС

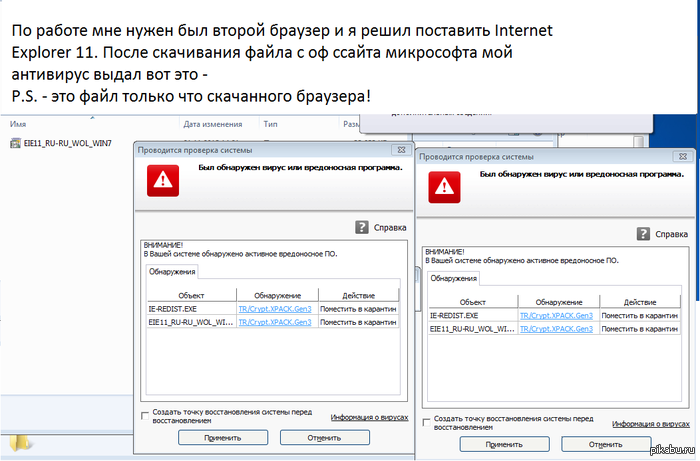

Ботнет Dridex, распространяющий одноименный банковский троян, оказался взломан неизвестным доброжелателем. Анонимный шутник заставил ботнет «заражать» пользователей антивирусом Avira.

Хотя в конце 2015 года ФБР провело операцию по прекращению деятельности ботнета Dridex, сеть все равно осталась на плаву и продолжила распространять малварь. Как правило, данный ботнет используется для рассылки спама. Письма содержат вредоносные вложения, в основном в виде документов Word с нехорошими макросами. Как только жертва открывает такой файл, срабатывает макрос, и с сервера злоумышленников скачивается пейлоуд. Проникнув в систему, Dridex создает за зараженной машине кейлоггер, а также использует невидимые редиректы и веб-инъекции для банковских сайтов.

«Вредоносный контент, загружающийся по URL злоумышленников, был заменен на оригинальную, самую свежую версию инсталлятора Avira (вместо обычного загрузчика Direx)», — рассказал один из экспертов Avira.

Таким образом, жертвы ботнета в последнее время получали не банковский троян, а актуальную, подписанную копию антивируса. В компании Avira сообщают, что им неизвестно, кто провернул этот трюк, и какие цели он преследовал. Свою причастность к инциденту разработчики антивируса опровергают.

«Какой-то whitehat мог проникнуть на зараженный веб-сервер, используя те же уязвимости, которые применяют сами авторы малвари. Он мог подменить их вредоносные штуки инсталлятором Avira», — строят теории разработчики, добавляя при этом, что подобные действия считаются противозаконными во многих странах мира.

Стоит отметить, что это уже не первый подобный случай. Ранее инсталлятор Avira уже добавляли в состав вымогателей CryptoLocker и Tesla.

Операция ФБР http://www.theregister.co.uk/2015/10/14/dridex_botnet_takedo...

Эксперт Авира http://www.theregister.co.uk/2016/02/04/dridex_botnet_pwned/

В Питере шаверма и мосты, в Казани эчпочмаки и казан. А что в других городах?

Мы постарались сделать каждый город, с которого начинается еженедельный заед в нашей новой игре, по-настоящему уникальным. Оценить можно на странице совместной игры Torero и Пикабу.

Реклама АО «Кордиант», ИНН 7601001509

Угадайте звездного капитана юмористической команды «Сборная Красноярска» по описанию одного из участников

Ну что, потренировались? А теперь пора браться за дело всерьез.