Хакеры, сливающие данные российских компаний, перестали думать о прибыли. Новая цель – посильнее навредить.

Специалисты по информационной безопасности рапортуют о резком росте количества утекших в даркнет баз данных российских компаний в последние несколько месяцев. Такие «сливы» могут содержать имена, адреса, номера телефонов, паспортные данные и даже результаты медицинских анализов клиентов. Важно, что качество и доступность похищенных данных тоже значительно выросли – информация стала куда более актуальной, а скачать ее часто можно совершенно бесплатно. У злоумышленников, связанных с утечками, теперь новые приоритеты: не столь важен заработок, сколь нанесение максимального ущерба жертве.

Даркнет и российские утечки

Специалисты Group-IB зафиксировали рекордное количество баз данных (БД) российских компаний на просторах даркнета.

Как сообщили CNews в ИБ-компании, за период с мая по июнь 2022 г. на ресурсах «подпольного» сегмента Сети было выложено свыше 50 БД отечественных предприятий. В апреле и марте 2022 г. число «слитых» баз было значительно меньшим – 32 и 16 соответственно.

Согласно статистике подразделения Group-IB Threat Intelligence, общее количество строк 19 наиболее крупных утечек за отчетный период составило 616,6 млн строк.

Практически все базы включают имена клиентов, их телефоны, адреса, даты рождения, а некоторые – хеши паролей (пароли пользователей, обработанные с помощью специального криптографического алгоритма; – прим. CNews), паспортные данные, подробности заказов или результаты медицинских анализов.

Цель – навредить, а не заработать

Эксперты Group-IB отмечают не только количественный, но и качественный сдвиг на данном направлении, а также изменение мотивов злоумышленников. Если раньше основной целью для них был заработок, то теперь приоритетом становится нанесение как можно более серьезного ущерба жертвам – бизнесу и его клиентам. Именно поэтому все чаще на хакерских форумах можно встретить по-настоящему актуальные и информативные базы, доступные бесплатно.

По словам руководителя отдела исследований киберпреступности Threat Intelligence компании Олега Дерова, риск в том, что эти данные могут быть использованы в дальнейших кибератаках и в мошеннических схемах.

Такое поведение киберпреступников идет вразрез с привычной практикой, когда, стремясь минимизировать затраты и максимизировать прибыль, злоумышленники торгуют компиляциями старых баз или собирают собственные на основе открытых данных из различных источников.

Причины всплеска

По мнению экспертов Group-IB, очевидная причина столь значительного роста количества утечек – активизация инсайдеров и увеличение числа кибератак после начала конфликта на Украине в феврале 2022 г. Менее очевидная заключается в недостаточной защищенности цифровых активов компаний.

В конце апреля 2022 г. Group-IB обнаружила примерно 400 тыс. общедоступных баз данных, находящихся в открытом доступе. Причем почти 7,5 тыс. «бесхозных» БД находилось на российских серверах.

Кому принадлежат базы

Жертвами злоумышленников, чьи базы оказались в публичном доступе, стали компании, принадлежащие к самым разным сферам деятельности.

Конкретных пострадавших в Group-IB не называют, тем не менее отмечая наличие среди них сервисов доставки, цифровых торговых площадок, медицинских и строительных организаций; компаний, предоставляющих услуги онлайн-образования; поставщики телекоммуникационных сервисов. Базы по большей части доступны для бесплатного скачивания.

Базы в основном достаточно «свежие» – сведения, содержащиеся в них, актуальны по состоянию на март–май 2022 г.

Череда «сливов»

В июне 2022 г. CNews писал об утечке данных сотрудников «Ростелекома». В даркнете был размещен файл почти на 110 тыс. строк со сведениями из телефонного справочника организации. В нем содержались: ФИО сотрудников, должности, которые они занимают, адреса их корпоративных почтовых ящиков, логины от них и номера служебных и мобильных телефонов. «Ростелеком» рассматривал версию, в соответствии с которой ответственность за «слив» возлагается на инсайдера – бывшего сотрудника компании. Примечательно, что, по данным Telegram-канала «Утечки информации», та же самая персона может быть причастна к утечке данных образовательного портала GeekBrains (выявлена 30 мая 2022 г.) и пр.

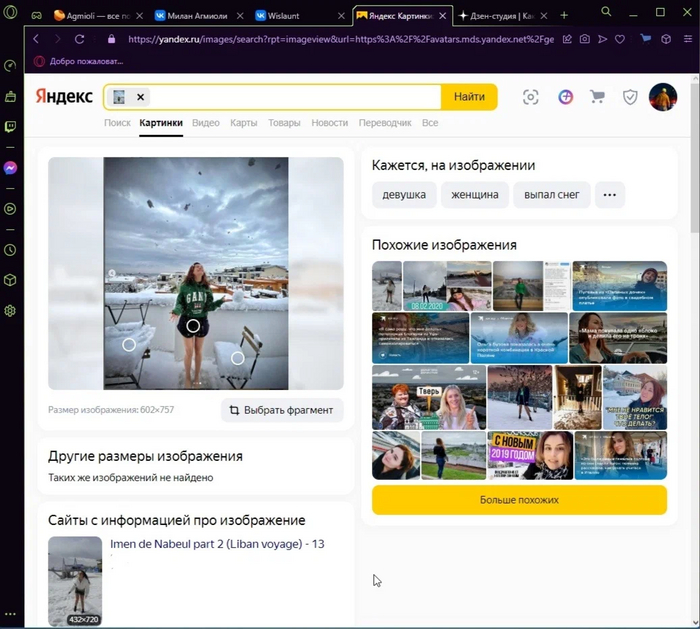

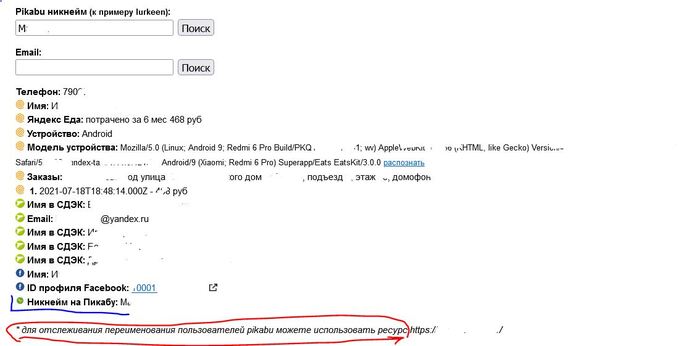

В конце мая 2022 г. в даркнете появилась база данных сотрудников сервиса доставки продуктов и готовых блюд «Яндекс еда», состоящая из 700 тыс. строк. В последствии в интернете был запущен сайт, на котором была выложена информация о заказах клиентов сервиса. Поиск пользователей был организован по номеру телефона.

Не обошла беда стороной и главного конкурента «Яндекс еды» – Delivery Club. 20 мая служба доставки объявила о том, что в Сеть просочилась база заказов на 350 млн строк. В службе безопасности сервиса заверяли, что банковских реквизитов среди утекших данных не было.

В начале мая 2022 г. в Сеть были выложены сведения о 30 млн клиентов сети медицинских лабораторий «Гемотест».

В конце февраля 2022 г. в сети появились две таблицы с ФИО, номерами телефонов, адресами и другими данными клиентов транспортной компании СДЭК: один файл с 466 млн строк, второй – с 822 млн. В СДЭК назвали произошедшее хакерской «политически мотивированной» атакой.

источник: https://safe.cnews.ru/news/top/2022-06-10_hakeryslivayushchi...