Здравствуйте!

На Пикабу уже рассказывал, как меня обманули с криптовалютой, но вышло криво и эмоционально. Тем не менее, результат от публикации ощутим.

Если кратко, то:

- выгодное предложение, продай пустой кошелек. Авансом 100-150$ и после сделки 2 000$.

- ведёшься и отдаешь.

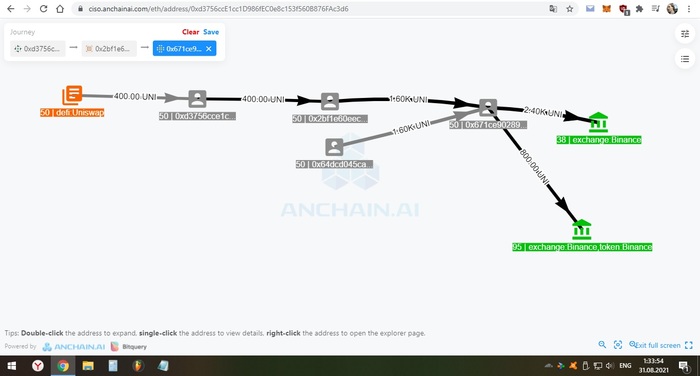

- уходят запросить монеты с DeFi Uniswap (400 UNI = ~11 000$),

- переводят себе и исчезают.

Это классическая ситуация, всегда необходимо быть бдительным.

Монеты были выведены на биржу Binance. Там есть четкая инструкция, что нужно делать дальше. Обратился в полицию и на этом бы моя история закончилась.

Ибо всё происходило словно в вакууме:

Поступления с Binance -> мой кошелек -> кошелек посредник -> горячий на бирже.

0x671Ce9028988D1F11c561899525b0f3bEe0c1910

На скриншоте поток токенов UNI общей стоимостью ~88 000$.

Мошенникам хорошо: мы забираем только "бонусы с Uniswap", никто не пожалуется.

Было странным: почему горячий кошелек пользователя биржи чист? Люди все-таки родились не вчера. Либо безупречное начало, либо профессиональная работа.

Подтвердилось второе.

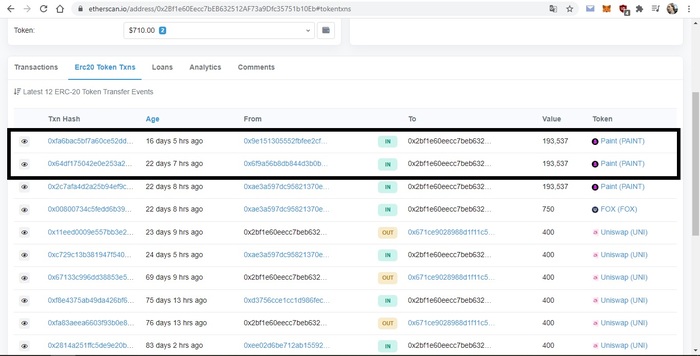

Всё из-за желания сгруппировать другие монетки в одном месте:

0x2Bf1e60Eecc7bEB632512AF73a9Dfc35751b10Eb

Перебирая транзакции, удалось перейти на массу других адресов с подобной схемой.

Обратился в официальную группу Binance во ВКонтакте: https://vk.com/binance

"Здравствуйте, нужно, чтобы полиция написала нам."

Передал информацию сотрудникам МВД на электронный адрес, который у меня есть. И продублировал сообщение Binance.

Им выгодно останавливать мошенничество, да и здесь всё закручено на них.

Binance:

0xa8e394f32d5006dad3f75545b3ee2b00d4a8b5c0

0x671Ce9028988D1F11c561899525b0f3bEe0c1910

0x357368fb233f280215304e984843b52f85d78fe4

0xc106ee16e1363fbedc8629786094718f4334f645

KuCoin:

0x10990f38cd9bd43597c4bb75b8632be4ae35a75d

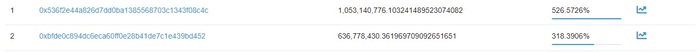

На данный момент, это около 14 728 UNI. ~400 000$

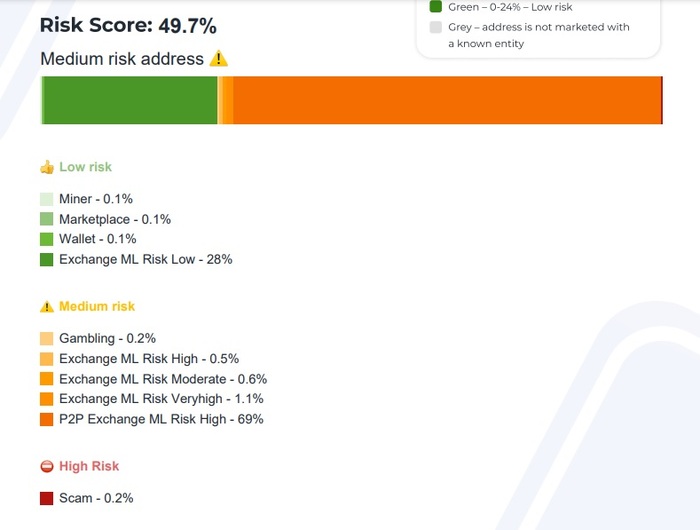

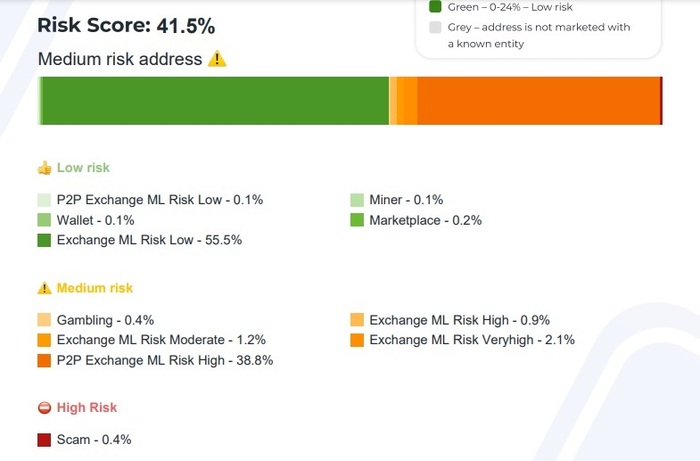

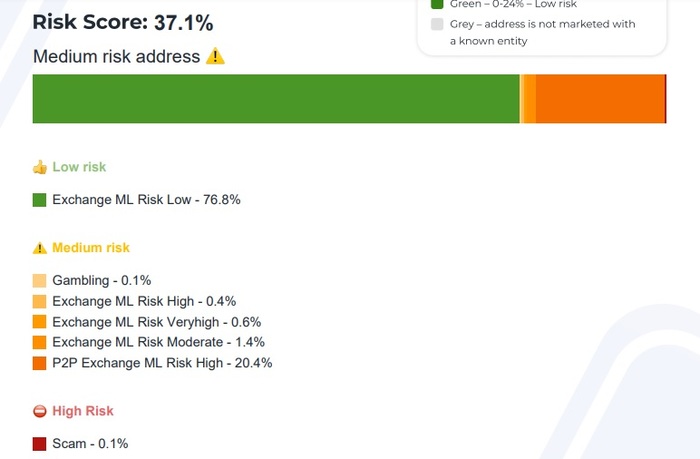

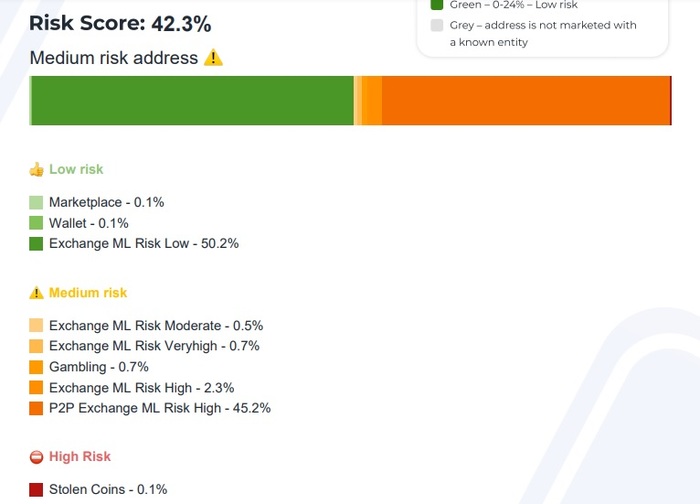

Проверка AML адресов через AMLBot показала, что метка высокого риска Scam (мошенничество) лишь по моей ветке транзакций, по которой обратился в полицию.

Мой адрес 0xd3756cce1cc1d986fec0e8c153f560b876fac3d6:

Кошелек-посредник 0x2Bf1e60Eecc7bEB632512AF73a9Dfc35751b10Eb:

Горячий биржевой 0x671Ce9028988D1F11c561899525b0f3bEe0c1910:

Остальные чисты. Печальная картина. Хотелось бы видеть больше борьбы.

Кроме ещё одного интересного экземпляра, о котором мы говорили с биржевыми представителями:

0xc8d9c65516985c841c94f213686a24cda29a902b - метка Stolen Coins (краденные монеты).

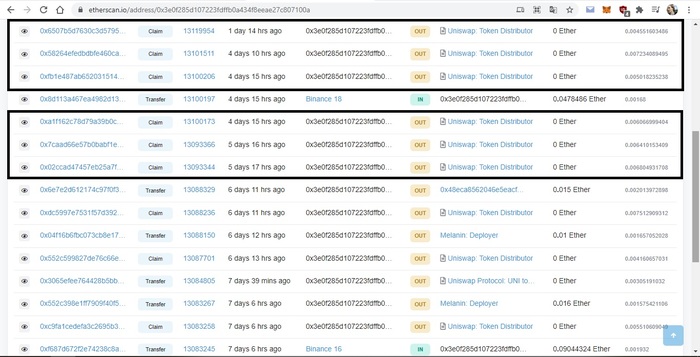

Этот адрес привлек внимание странными и частыми обращениями к смарт-контракту Uniswap: Token Distributor.

У меня в ВК есть пост, в котором появилась идея: если получится хоть что-то вернуть, то часть средств потратить на оплату комиссии по доставке 400 UNI на адреса оставшихся участников акции. Это порядка 40 000 кошельков. Таблица адресов есть, это всё легко нагугливается.

Естественно, такое в одиночку не потянуть, поэтому дальше было желание подключить крипто-энтузиастов и как-то продолжить.

И вот здесь нечто подобное проглядывается. Скорее всего, это просто совпадение.

Из разбойников в благодетели? Да и ещё Ethereum иногда накинуть сверху?

И это с несколькими адресами. Как, например, тут:

0x3e0f285d107223fdffb0a434f8eeae27c807100a

Вручную анализировать транзакции не всегда эффективно.

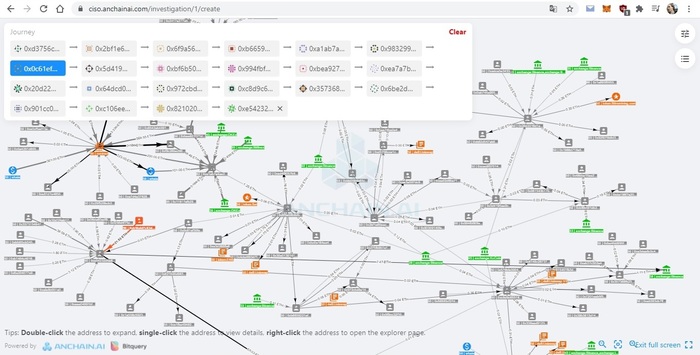

AnChain.AI предоставляет бесплатный 7-мидневный пробный период к своему инструменту CISO. Автоматизированный анализатор блокчейна в сетях Ethereum или BitCoin.

Удобный для построения графиков. Возможность визуализировать связь между кошельками. Найти массу маленьких деталей.

Но и здесь полно недостатков: CISO работает либо с Ethereum, либо на какой-то определенный токен. Многое приходится перепроверять вручную.

Данные AML/KYC/CTF, зачастую, не совпадают с показаниями AMLBot.

Вот что об этом пишут разработчики CISO:

"Соответствует всем существующим мировым и региональным законам и отраслевым стандартам, например: FATF, 5AMLD, OFAC, ACAMS. Регулярные обновления позволяют быстро адаптироваться к новым правилам, таким как KYC, AML и CFT".

Случай, описанный здесь, практически полностью замкнутая "экосистема".

Отсюда возможность разрешить ситуацию есть только у представителей Binance: на руках вся недостающая информация.

Вдобавок ко всему, они отказались от анонимных учетных записей в пользу прохождения KYC, что полностью исключает анонимность или работу с мульти-аккаунтами.

И вот представьте себе яблони цветок. Ему не просуществовать без ветки.

Так и в нашем с вами примере. Всё имеет свое начало.

Предположим, афера началась с самого старого кошелька, замешанного в этом деле:

0xc106ee16e1363fbedc8629786094718f4334f645

И вот того подозрительного адреса:

0xc8d9c65516985c841c94f213686a24cda29a902b

Тут-то, как говорится, понеслось.

Уж не знаю, может p2p переводы, обменники; да что угодно: во всём нужно разбираться.

Внимание: далее только предположение.

Здесь и следы DxChain (делистинг с KuCoin 19 августа 2021), здесь и странные вещи со старым токеном Tokoin:

0x0c963a1b52eb97c5e457c7d76696f8b95c3087ed

Вот серьезно. Как так:

Процедура сжигания: 0xbe799713f5329d30a0bc6c9070f4dcccaabd37ab

Max Total Supply: 200 млн

На паре кошельков всё равно больше возможного:

Движение этих монет началось в октябре прошлого года, после сентябрьского взлома KuCoin.

Странно это всё.

Становится не по себе, когда ненароком натыкаешься на подобные адреса:

0xa1Ab7a4aA264745912dB261536291336f7E543Ac

0x9864e8B36eDAf9fd6f63eF28a83E251B7ad11ec0

0x416299aade6443e6f6e8ab67126e65a7f606eef5

0x29D5527CaA78f1946a409FA6aCaf14A0a4A0274b

0x66930AFa1640368ef7de973fa75F446f46901Cee

Встречаются кошельки с суровым статусом AML по версии CISO: фишинг, скам, микшер и т.д.

Страшно... Страшно-интересно, что будет дальше.

И ведь изначально представились хакерами, нашедшими уязвимость в DeFi/DAO (не помню точно)...