Двойные агенты информационной безопасности

События, разворачивающиеся в мире, вывернули на изнанку весь российский рынок информационной безопасности и выявили ряд неприятных моментов, о которых ранее все предпочитали умалчивать, хоть они и были секретом полишенеля. Но в кризисной ситуации правда выплыла на поверхность и выяснилось, что российская сфера высоких технологий по-прежнему критически зависит от технологических решений зарубежных компаний, причем из «недружественных стран». Такое положение вполне объяснимо и понятно, но вот работа с компаниями «двойными агентами», - уже принципиально иная история.

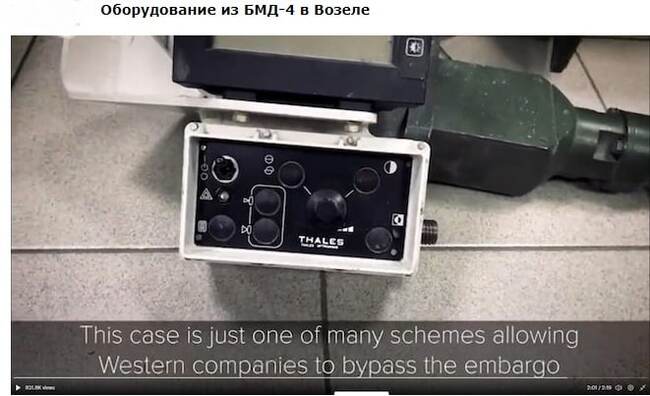

Яркий пример такой компании – французская Thales Group.

В 2014 году Thales подписала с Укроборонпром соглашения о поставках военного оборудования, а также заключила меморандум о совместном создании военной техники. https://sde.in.ua/ykraina-polychit-sypersovremennoe-vooryjen...

Когда вы читаете этот текст, Украина уже получила от Thales системы тактической связи, противотанковые управляемые ракеты NLAW, переносные зенитно-ракетные комплексы Martlet, системы навигации и пр.

Российский ВПК также является важным клиентом Thales Group. Еще в 2010им году было заключено соглашение между Рособоронэкспортом и компанией Thales о совместном производстве приборов ночного видения для танков Т 90 https://topwar.ru/456-rossiya-priobrela-francuzskie-texnolog....

После отступления частей ВС РФ от Киева на нескольких подбитых бронетранспортерах и танках 72Б3 было найдено оборудование компании Thales. Например, современные тепловизоры Catherine FC в составе системы управления огнем. На оборудовании стоит маркировка Thales и ВОМЗ (Володарский оптико-механический завод) (на фото). То есть ушлые французы работают на обе стороны.

Thales Group один из прямых бенефициаров Россйиско-Украинского военного конфликта. Его эскалация позволяет компании неприлично много зарабатывать и вкладывать средства во все новые и все более сложные технологии, постоянно ставя в прямую зависимость своих покупателей по обе стороны линии фронта.

На территории самой Франции компания уже является фигурантом дела о военных преступлениях – в данном случае, речь идет о Йемене. Там вскрылась зеркальная ситуация двусторонних поставок в Саудовскую Араваию и ОАЭ. https://parstoday.com/ru/news/world-i159384

Таким образом, вместо инвестиций в отeчественные разработки, деньги утекали рекой к иностранным разработчикам и товаропроизводителям из недружественных стран, а российский рынок систем информационной безопасности финансировался по остаточному принципу. Но и деньги тут не самое главное. Управление и принятие решений в области ИБ принимались на авось, без серьезного понимания масштабов проблем и их решений. Потому что всегда была «подушка» из иностранных программных продуктов, которые «и так хорошо работают». В итоге мы все оказались в уязвимом и зависимом положении.

При чем тут я, мой малый бизнес и серьезные дяди из Thales Group?

Дело в том, что Thales Group это не только ВПК. Компания 1С плотно сидит на крючке двойного агента. Учитывая распространенность софта от 1С, можно говорить о наличии продуктов Thales на серверах и рабочих станциях огромного количества российских компаний.

Программные продукты системы Thales, на сегодняшний день, являются компонентами десятков самых популярных программ , представленных в Реестре отечественного ПО. В их числе программное обеспечение, поставляемые на объекты КИИ, в гос.структуры и т.д. Помимо уже упомянутой 1С, под «защитой» Thales находятся Топ Системы (t-flex), Аскон; Центр речевых технологий (принадлежал Сберу до 2022 года); VisionLabs (МТС), Ntechlab (частично принадлежит Ростеху).https://www.tadviser.ru/index.php/Компания:Thales_e-Security

Проще говоря, защищенное отечественное программное обеспечение может работать только при получении «разрешения» от системы защиты Sentinel производства Thales. Если хотя бы один из ее компонентов перестанет функционировать, ПО перестанет работать. Учитывая набор компаний, указанных выше, нас загнали в крайне опасную ситуацию. И все молчат, прикрываясь популистскими высказываниями о скором 100% импортозамещении и технологическом суверенитете.

Защищенность российской информационной инфраструктуры: простые факты

Официальный представитель МИД России Мария Захарова сообщила в своём Telegram о создании на Украине интернациональной «IT-армии» хакеров и цифровых преступников, которая может перерасти в своего рода кибер-ИГИЛ (ИГИЛ - запрещенная в РФ организация), пишет Securitylab. Захарова уверенна, что украинская кибер-армия планирует массовые атаки на КИИ на территории России и за рубежом. Например, по ее убеждению, атака Анонимуса на дочерние структуры ПАО «Роснефть» в Германии была проведена с негласного одобрения украинской стороны и стала самой массовой с момента дня Z.

Давайте разберемся, почему российская КИИ (критическая информационная инфраструктура) настолько уязвима и можно ли что-то сделать с этим в той ситуации, в которой мы живем сегодня?

Через год после вступления за в силу федерального закона « «О безопасности критической информационной инфраструктуры Российской Федерации», выяснился печальный факт: закон не заработал. Нет того самого реестра объектов, который нужно составить, чтобы был алгоритм предупреждения угроз. Хотя в целом назвали ход дела с законом положительной тенденцией.

Дело в том, что субъекты сами должны подать информацию. При этом значительная часть объектов КИИ в России - негосударственные объекты. Процесс не контролируется, а субъекты зачастую занижают значимость контролируемых ими объектов, стараются показать поменьше прогнозируемых последствий от атак. На начало 2019 года категорировано было 15% от всех КИИ. В общем, все пошло вяло и неохотно, как у нас обычно бывает.

В 2021 году ФСТЭК комментировал работу закона, отмечая, что многие просто уклоняются от его реализации с формулировкой «у нас нечего категорировать, мы вообще не субъект КИИ». В общем, планируется даже подключить прокуратуру к этому процессу. При этом за такое пренебрежительное отношение к закону в этой области грозит уголовная ответственность.

Далее, в 2019 году Минцифры по поручению президента предложил перейти всем объектам КИИ на отечественное оборудование – в конечном счете, этот процесс должен завершиться к 2024 году.

Все просто: так безопаснее. Известный случай с SolarWind тому подтверждение. И очевидно уже сейчас, что не только ПО, но и интернет должен быть суверенным.Именно для защиты от массированных атак и нужно переходить на российское ПО.

Крупный бизнес был недоволен и по этому поводу даже обратился к премьер-министру М. Мишустину. Глава Российского союза промышленников и предпринимателей А.Н. Шохин в апреле 21 года объяснил, в чем основная проблема: Минцифры в процессе этого перехода не делает различий в уровнях безопасности и получается, что требования к разным категориям КИИ одинаковые: под поправки попадает часть информационной инфраструктуры массового рынка, в которой используют иностранное оборудование и ПО. В этом сегменте импортозамещение дорого, да и плохо сказывается на рынке. Поэтому Шохин предложил объекты третьей категории (наименее важные, атаки на них несут наименьшие угрозы, это такие объекты как частный банк, оператор связи, поликлиника) вообще исключить из-под требований нового закона.Шохина в этом поддержал и глава «Газпрома» Алексей Миллер: затраты «Газпрома» он оценил в миллиарды. На это в Минцифры ответили, что переход не обязателен – если компания обоснует нелогичность и нецелесообразность такого перехода, то все останется как есть. Но при возможности приоритет должен быть у российского оборудования.

Вот так и получается, что закон есть, но двигается все очень медленно или пока вовсе не работает. А из-за упрощенного подхода категорирование КИИ рискует себя дискредитировать. Поэтому, нельзя сказать, что в России такие объекты защищены.

Тем не менее, внимание к объектам инфраструктуры более чем обосновано: количество хакерских атак в 2021 году по сравнению с 2020 годом выросло на 50%, при этом конкретно в Европе рост около 68 %. Государственные организации, объекты здравоохранения и образования – то есть, социальные объекты – являются лидерами по привлекательности для хакеров. Это данные по миру. А в России к этим лидерам добавляются системы топливно-энергетического комплекса, финансовых и телекоммуникационных организаций. Как видно, у хакеров свои тенденции, да и недостатка в новых технологиях атак нет.

Но вот другой пример из мира КИИ, где никаких хакеров не нужно: в конце 2021 года провайдер технологий защиты данных «Ростелеком-Солар» завершил исследование о случайных утечках информации в госорганах». Субъективно, но показательно: по опросам, 90% госслужащих видят особую опасность в случайных утечках. При этом в 60% случаях из госорганов совершенно случайно, по неосторожности самих сотрудников, утекают служебные документы и секретная переписка. Как? Через электронную почти, внешние облачные хранилища, соцсети и мессенджеры. Такие примеры беспечности, конечно, не отменяют необходимость следить за безопасностью КИИ, но напоминают нам: от человеческой глупости это не спасет.

Из-за неисправной IT-системы Horizon были неправомерно осуждены более 700 человек

В понедельник, 14 февраля в Лондоне началось публичное расследование по поводу неправомерных приговоров сотням британских почтовых служащих, которые были несправедливо осуждены за кражу, мошенничество или искажение отчётности, хотя истинной причиной оказалась ошибка в IT-системе Horizon, построенной Fujitsu. В период с 2000 по 2014 год пострадало более 700 сотрудников, причём некоторые даже получили тюремные сроки.

Система Horizon разворачивалась в местных отделениях почты с 1999 года. Почтовая служба Великобритании в течение многих лет утверждала, что данные Horizon были надёжными, обвиняя менеджеров филиалов в нечестности, когда система ошибочно отражала недостачу. В апреле прошлого года Апелляционный суд отменил неправомерные приговоры 39 сотрудникам. Однако, как оказалось, это лишь верхушка айсберга. Пострадавших из-за неисправности компьютерной системы гораздо больше.

Более того, в ходе расследования выяснилось, что государственная почтовая служба знала о ненадёжности Horizon, однако данные из системы всё равно использовались для обвинения почтмейстеров в составлении ложных отчётов и краже денежных средств. По предварительным оценкам, 706 судебных преследований могли быть основаны на данных неисправной компьютерной системы. К настоящему времени приговоры по уголовным делам 72 почтмейстеров были отменены, а другие апелляции находятся на рассмотрении суда.

В декабре Министерство по делам бизнеса, энергетики и промышленной стратегии Великобритании выделило почтовой службе £1,013 млрд на покрытие расходов, связанных со скандалом. Министерство выплатит компенсацию тем, чьи уголовные судимости были отменены, а также 2500 почтмейстерам, которые не были привлечены к уголовной ответственности, но которых обязали вернуть деньги почтовой службе в связи с тем, что на счетах возглавляемых ими отделений была выявлена недостача.

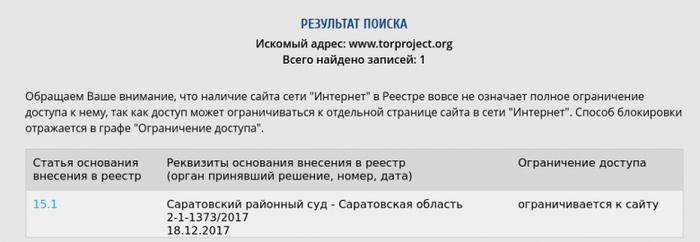

Ответ на пост «Блокировка TOR в России»

Tor связал свой призыв российским пользователям поднимать ноды сети с немедленной блокировкой сайта проекта в России

7 декабря разработчики Tor рассказали, что, по их мнению, немедленная блокировка сайта проекта в России напрямую связана с их призывом российским пользователям поднимать ноды сети для борьбы с начавшейся в начале декабря блокировкой. Проект выдал рекомендации по текущей ситуации.

В настоящее время большинство провайдеров в РФ стали блокировать доступ к сайту torproject.org из-за внесения этого ресурса в реестр запрещенных сайтов.

Ссылка на страницу с блокировкой torproject.org в реестре https://reestr.rublacklist.net/record/3845366/

Команда Tor пояснила, что Россия находится на втором месте по числу пользователей сети Tor — 14% всех пользователей. Причем на первом месте США с 20.98%. Для того, чтобы помочь в обходе блокировок в РФ, Tor предложила сообществу принять участие в создании новых мостовых узлов сети. В настоящее время есть около 1600 таких узлов, из которых 1100 можно использовать с транспортом obfs4.

Представитель РКН рассказал «Интерфаксу», что блокировка сайта torproject.org сделана на основании судебного решения, вынесенного из-за размещения на этом ресурсе информации о средствах доступа к запрещенному контенту.

6 декабря Tor Project получил от Роскомнадзора уведомление с требованием удалить «запрещенную» информацию, а также предупреждение о возможной блокировке ресурса.

С 2 декабря некоторые крупные провайдеры и мобильные операторы начали блокировать Tor в России. У них перестали быть доступны все или почти все IP-адреса известных нод, в том числе некоторых мостов.

8 декабря 2021

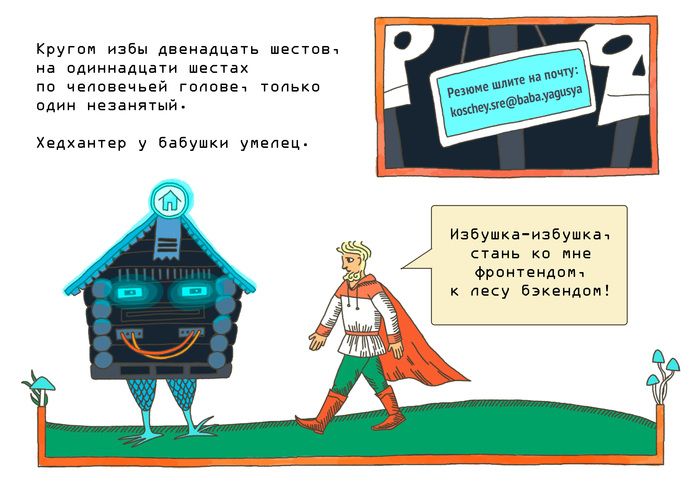

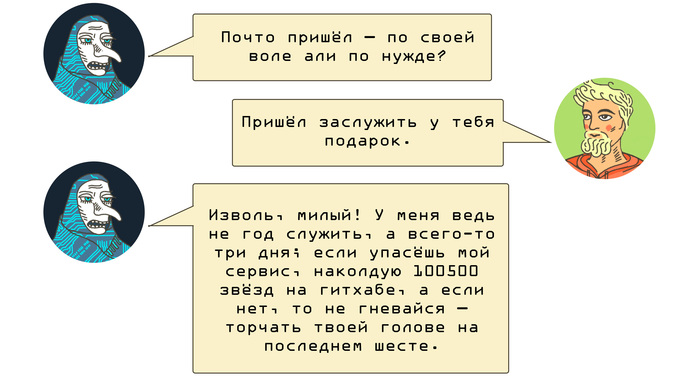

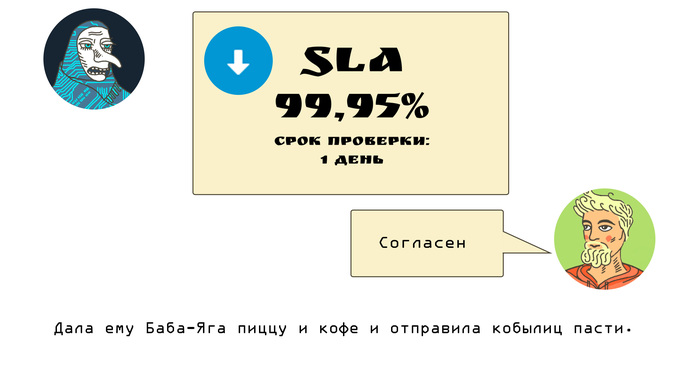

Сказка об Иване-Царевиче, Бабе-Яге и канонiчном SRE (комикс)

Комикс придумали и нарисовали дизайнеры Слёрма Екатерина Заволокина и Юлия Самохвалова.Благодарим за помощь в создании спикера интенсива по SRE Артёма Артемьева и СТО Слёрма Марселя Ибраева.

Информация запоминается лучше когда сопровождается яркими впечатлениями. Поэтому мы делаем комиксы и проводим офлайн-интенсивы, которые обеспечивают впечатления по полной программе. Да и от работы проще отвлечься.

Pwn2Own 2017: итоги десятого по счету соревнования хакеров

В этом году прошло уже десятое по счету соревнование хакеров Pwn2Own, которое проводится организацией Zero Day Initiative. Каждый год о ходе соревнований рассказывают и авторы Хабра, но в этом году почему-то этого не случилось. Поэтому мы, компания Kingservers, исправляем это упущение. Так вот, в этом году призовой фонд соревнования составил рекордные 1 миллион долларов. Участникам предлагалось показать свои навыки в пяти основных категориях.

Это взлом виртуальных машин (VMware Workstation и Microsoft Hyper-V), взлом браузеров и плагинов к ним (Microsoft Edge, Google Chrome, Mozilla Firefox, Apple Safari и Flash Player для Edge), повышение привилегий (Microsoft Windows, macOS и десктопная версия Ubuntu), взлом разного типа корпоративных приложений (Adobe Reader, Word, Excel и PowerPoint) и взлом серверов (Apache Web Server под Ubuntu). Надо сказать, что участникам удалось многое, соревнование было очень интересным.

В первый же день двум независимым командам удалось взломать Adobe Reader. После этого при помощи нескольких уязвимостей в ядре Windows OS специалисты повысили привилегии, получив высший уровень доступа. Кстати, обе команды были из Китая — вообще говоря, китайцы показали себя на этом соревновании просто отлично. Первая команда, 360 Security, за достижение цели получила $50 тысяч, вторая, Tencent — в два раза меньше.

Другим двум командам удалось взломать браузер Safari. Первой отличилась команда во главе с Samuel Groß и Niklas Baumstark. Вторая команда Chaitin Technology (Китай) тоже достигла цели. Обе команды участников работали с уязвимостями, которые открывали возможность выполнения стороннего кода с правами суперпользователя на macOS. По итогам взлома этого браузера первая команда получила $28 тысяч (им удалось выполнить цель лишь частично, добившись вывода сообщения на сенсорной панели нового MacBook Pro), вторая — $35 тысяч.

Во взломе Microsoft Edge, считающегося одним из наиболее устойчивым к взлому браузеров из-за наличия «песочницы», тоже отличились китайцы из Tencent. Они получили за выполнение поставленной цели уже $80 тысяч, поскольку этим специалистам удалось выйти за пределы «песочницы».

Кстати, Microsoft Edge стал одним из самых взламываемых браузеров на соревновании, его защиту удалось преодолеть пять раз. На третий день мероприятия в очередной раз Microsoft Edge взломал специалист по кибербезопасности Ричард Жу, который получил за свое достижение $55000.

Браузер Safari поддался участникам соревнования четыре раза, Firefox — один раз, Google Chrome взломать пытались, но не хватило времени.

Соотечественники Tencent, команда Chaitin, получила еще $15 тысяч за успех в атаке с применением повышения привилегий на уровне ядра в десктопной версии ОС Ubuntu 16.10. Китайцы показали взлом с использованием уязвимости в ядре Linux 4.8 (именно оно используется в названном дистрибутиве). Изначально у атакующего был лишь базовый доступ пользователя, но в итоге ему удалось получить root-права. Canonical уже известили о найденной уязвимости.

Крупнейшим призом стала сумма в $105000, которую получили представители команды Qihoo 360. У них удалось взломать защиту VMware Workstation. Начали китайцы с компрометации Microsoft Edge, затем перешли на ядро Windows, после чего достигли цели. Team Sniper тоже удалось преодолеть барьер между виртуальной машиной и ОС хоста.

По результатам соревнований вперед вышли китайцы. Первое место с максимальным количеством очков получила команда Qihoo 360. Второе и третье место досталось командам Tencent Team Sniper и Chaitin Technology, соответственно.

Компании, чье ПО было взломано, в срочном порядке выпускают патчи. Так, Mozilla еще в прошлую пятницу представила Firefox 52.0.1 с ликвидированной уязвимостью.