История другого копировальщика

Пару лет назад переехал в новый жилой комплекс. Оказывается, домофонная служба продает ключи от подъезда по 300 рублей. Непорядок. Внутренний еврей заставил внутреннего ардуинщика собрать копировальщик самостоятельно.

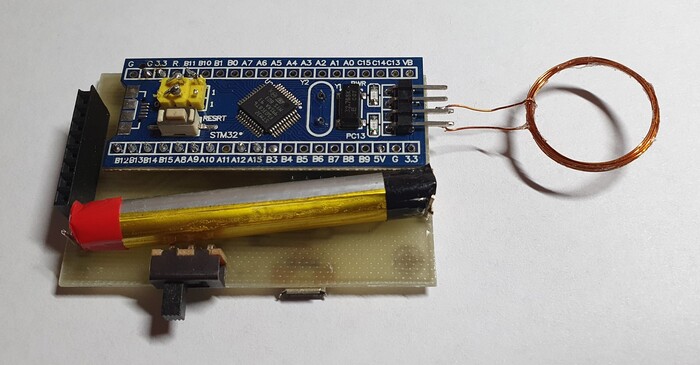

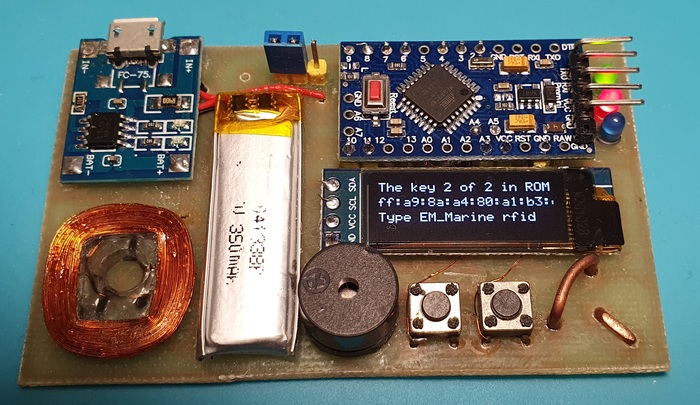

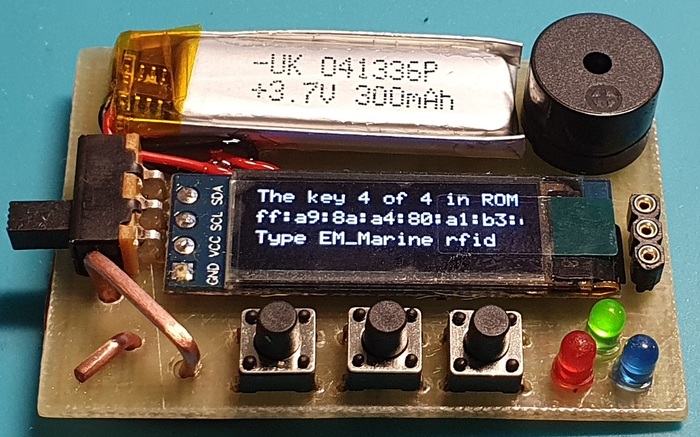

Причем, это была уже не первая версия.

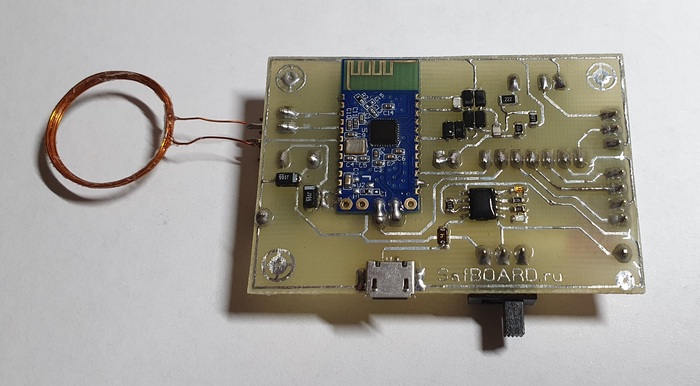

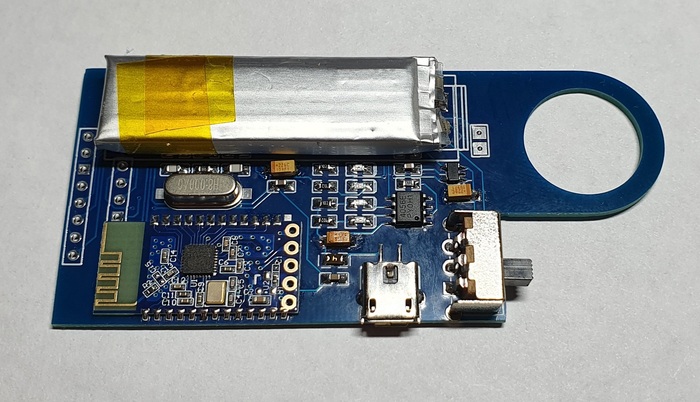

Спустя какое то время, решил переделать.

Потом еще раз.

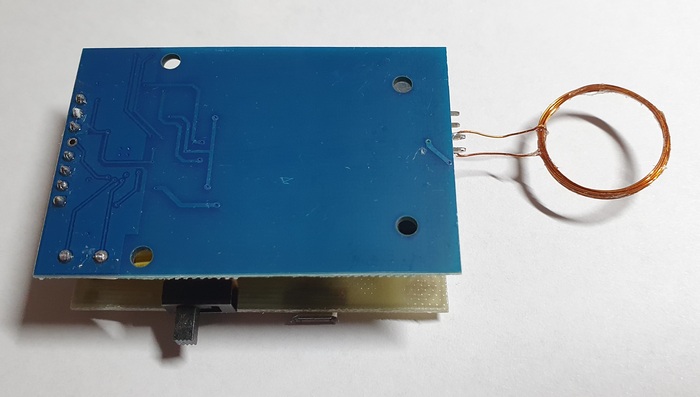

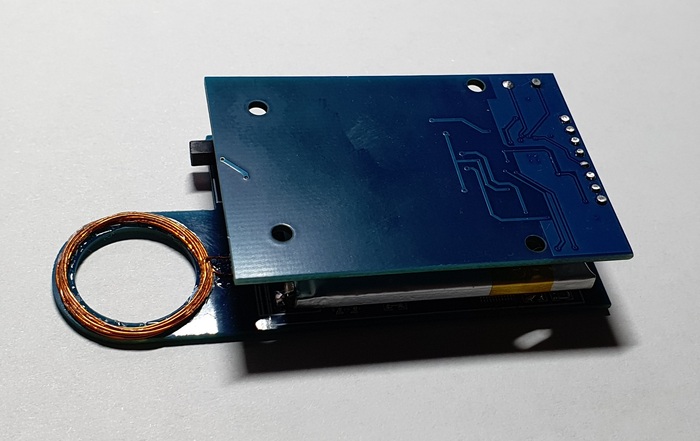

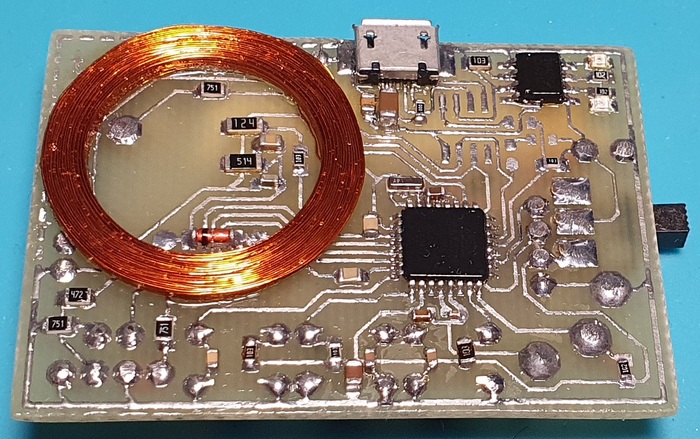

В один прекрасный момент катушка/антенна просто отвалилась. Значит все по новой.

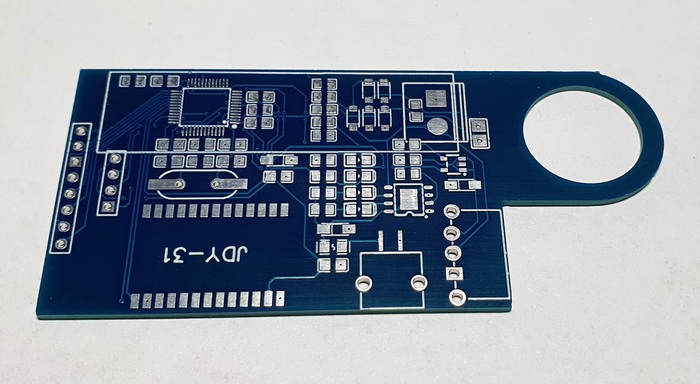

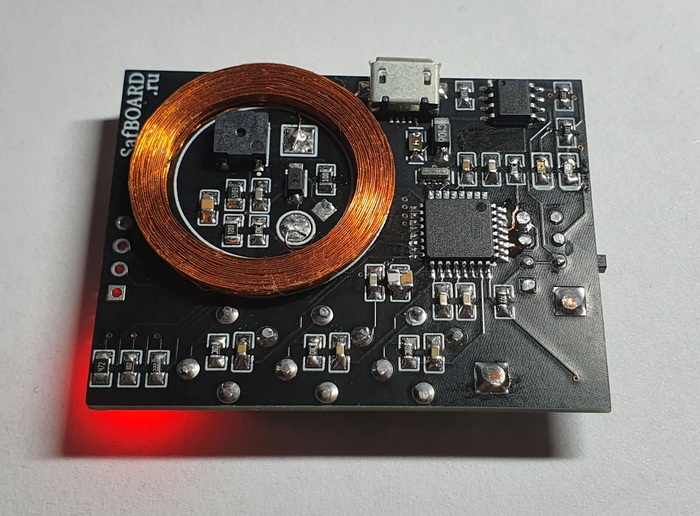

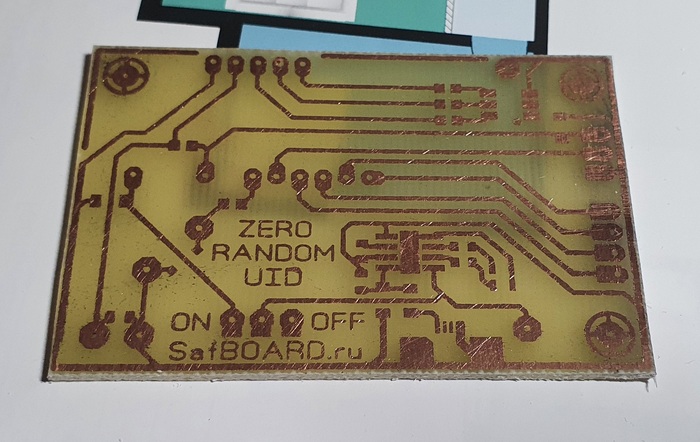

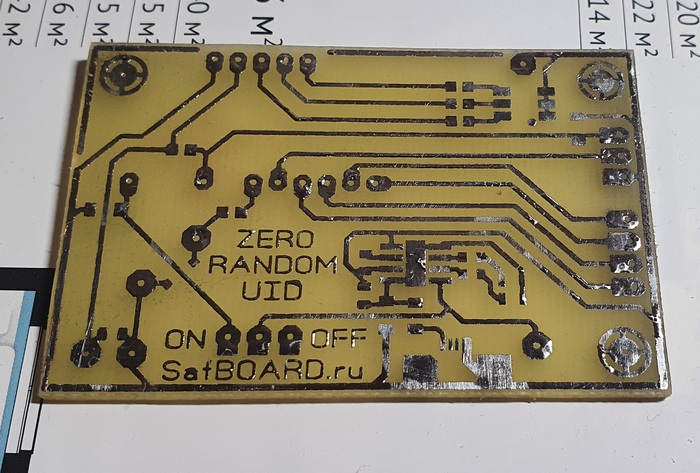

Заказал платы на заводе.

Программа и прошивка честно взяты у товарища с хабра. От меня небольшие доработки и плата.

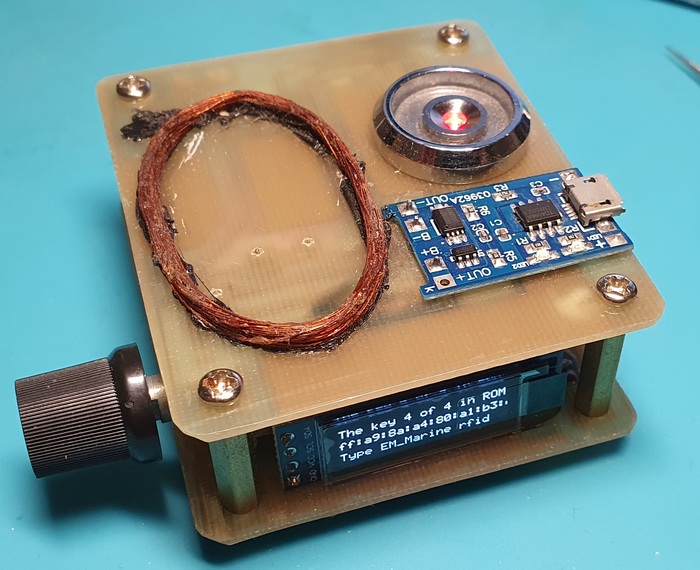

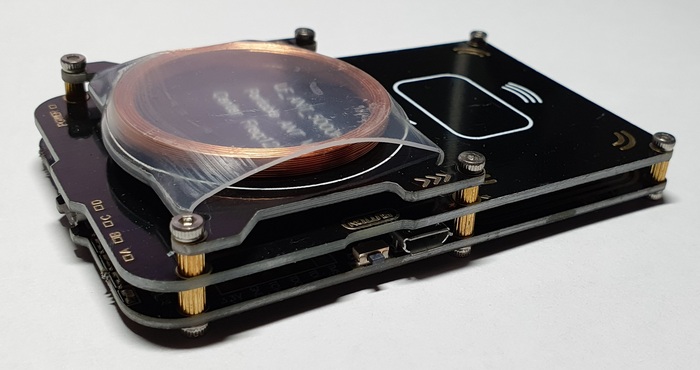

Устройство в посте - копировальщик/сниффер ключей от домофона mifare 1k(метаком и прочие). Собрать предыдущую версию можно самостоятельно.

Другие посты про rfid можно почитать в профиле или по тегу. Мой контакт если что, есть в профиле.

Отдельное спасибо товарищу @imaximus5 за первый и единственный донат.

Сегодня отправил две платы из предыдущего поста пикабушникам из Тамбова и Гомеля...

... и решил раздать два набора для самостоятельной сборки усилителей от Мастеркит. Мне они ни к чему, а разбирать на детали рука не поднимается.

Это в следующем посте)

p.s. Не забывайте, что ваш плюс позволяет посту выйти в горячее и мотивирует писать еще) Спасибо тем, кто дочитал.

Угадайте звездного капитана юмористической команды «Сборная Красноярска» по описанию одного из участников

Ну что, потренировались? А теперь пора браться за дело всерьез.

История одного копировальщика

Вернемся на полтора года назад:

Спустя пару месяцев:

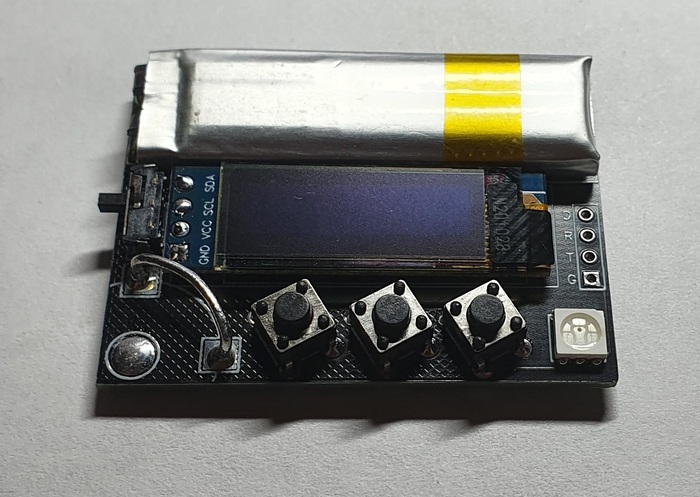

Следующая версия:

Можно собрать самостоятельно.

JLC вернул оплату картой мир. Значит пора заказывать заводскую плату.

На мой скромный взгляд - получилось неплохо.

Если кому интересно, это копировальщик ключей домофона em-marine и ibutton. С функциями памяти, эмуляции и финализации. 70% кода честно спызжины у Мехатрона.

Не стесняйтесь плюсовать(или минусить). Спасибо за просмотр.

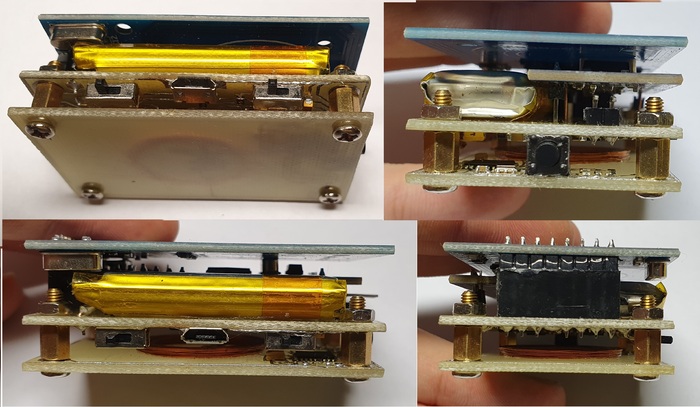

P.s. Для понимания габаритов.

Копирование домофонных ключей mifare 1k

За последние пару месяцев собрал на заказ более 6 копировальщиков/снифферов. Ознакомиться можно по ссылке.

Казалось, что тема расписана вдоль и поперек (в том числе мной). Но у заказчиков по прежнему возникают детские вопросы. Попробую разжевать. Пост будет полезен тем, кто решил заняться копированием домофонных ключей, но тратить 30к+ на smkey не желает.

Речь пойдет о самых популярных mifare 1k, которые UID 4 байта.

Что нужно:

-телефон на андроид с приложением MCT

-сниффер/копировальщик mifare

-proxmark3

-заготовки

Нам принесли исходную метку и для начала нужно понять, что она из себя представляет.

Открываем приожение MCT, прикладываем и считываем TagInfo. Там увидим такую картинку.

Значит пациент наш. Далее попробуем прочитать метку со стандартными ключами этим же приложением.

Простой вариант, стандартные ключи. На скрине видно информацию, которая записана в сектор ноль. Он состоит из четырех блоков. Первые четыре байта нулевого блока - UID. Первые и последние шесть байт последнего блока - ключи А и Б. Между ними биты отвечающие за условия доступа. Подробнее читать здесь.

Если используются стандартные ключи как на скрине выше, то можно запросто считать, сохранить и записать на болванку этим же приложением. Можно использовать проксмарк или копировальщик/сниффер в режиме записи UID.

Возможно, что ключи будут стандартные, но другие. Можно встретить при попытке прочитать карту тройка. Впрочем, некоторые легко найти и дополнить словарь.

Приложение MCT пишет только на заготовки CUID, если нужно внести изменения в нулевой блок нулевого сектора. Для записи заготовок зеро используйте копировальщик или проксмарк. Последний умеет финализировать заготовки UFUID.

Средний вариант, нестандартные ключи. При попытке прочитать выдает такое.

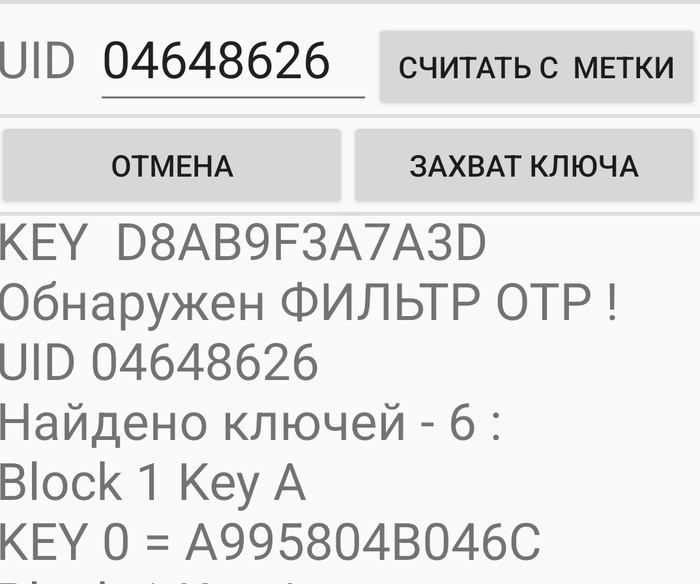

Ну или как то так. Если просто скопировать UID, заготовка может не сработать. Нужно узнать ключ А нулевого сектора. Для этого можно включить проксмарк и попробовать атаки nested, hadrnested и darkside. Они позволяют получить ключи от секторов. Во многих случаях этого достаточно, чтобы сделать полный дамп ключа. Осталось записать на подходящую заготовку. Если считыватель (например iron logic) имеет фильтр, то стоит использовать cuid(mf3).

Сложный вариант, нестандартные ключи, атаки не работают. Достаем копировальщик/сниффер и отправляемся к домофону. Используем функцию захват криптоключа и забиваем их в приложение MCT. Считываем дамп и записываем на болванку CUID или CUID(MF3).

Домофоны вроде метаком со считывателем iron logic часто используют 14 сектор. Его тоже нужно скопировать.

Если 14 сектор не нужен и тот же метаком со старой прошивкой, можно использовать функцию "копирование сектора" или "запись на классик" на сниффере. В этом случае подойдут любые заготовки. Сравнить исходный и записанный ключ можно в приложении MCT. Вообще, рекомендую освоить его функционал - очень полезно.

Другой вариант, ключ не читается или TagInfo выдает что то другое. Попробуйте считать дамп приложением MCT, найдите подходящую заготовку и попробуйте записать. Но в этом случае, лучше использовать проксмарк как максимально функциональный инструмент. Но не факт, что у вас получится.

Возможно исходная метка низкочастотная em-marine. Можно опять же скопировать проксмарком или любым другим совместимым копировальщиком. Например.

Немного о копировальщике/сниффере.

Фнкционал:

-работа с mifare 1k 4 byte

-захват криптоключа(не все считыватели)

-запись на классик(работает с не самыми свежими метакомами, в том числе защищенные)

-запись uid(отличная функция для домофонов домру, beware и похожих - где авторизация по uid)

-копирование сектора целиком

-сброс испорченных заготовок zero и криптоколючей

-база меток(работает криво)

-эмуляция(работает криво)

Отлично дополняет приложение MCT и proxmark. Для простых ключей вполне самостоятельное устройство. Работает с андроид. Внешняя антенна нужна для перехвата и эмуляции.

Пост в том числе для определенных людей. Но в целом, информация будет полезна всем, кто не хочет покупать копировальщик по цене золотого слитка. И напротив, хочет разобраться - как оно работает. Получилось сумбурно. Если есть вопросы, пишите. В течении суток смогу дополнить информацию и ответить на интересующие вопросы. Все актуально для вполне серьезных СКУД работающих с тем же дырявым стандартом.

Мой по прежнему пустой сайт http://safboard.ru/

Моя телега https://t.me/bb773301

Вопросы в комментарии.

p.s. не планировал больше писать на эту тему. Пикабу это все же про сисечки и котиков. Но если вам вдруг интересно что то другое, можете поставить плюс. Пост увидит больше людей и мне будет приятно.

Proxmark3 easy для домохозяек

Мир изменился. Я чувствую это в воде что пора написать о самом функциональном мультитуле в мире RFID. И это совсем не ФлипперЗиро.

Встречайте. Самое полезное устройство для работы с метками rfid - Proxmark3 easy.

Зачем оно надо?

-взлом карты тройка и подорожник тестирование безопасности rfid меток

-работа с максимальным количеством поддерживаемых стандартов

-функции перехвата и эмуляции

-nested, hardnested и darkside атаки

-работа с заготовками cuid(финализация ufuid и магические команды)

Минусы тоже есть. Это условно-высокая сложность использования. По умолчанию отсутствие удобного интерфейса и управление через командную строку.

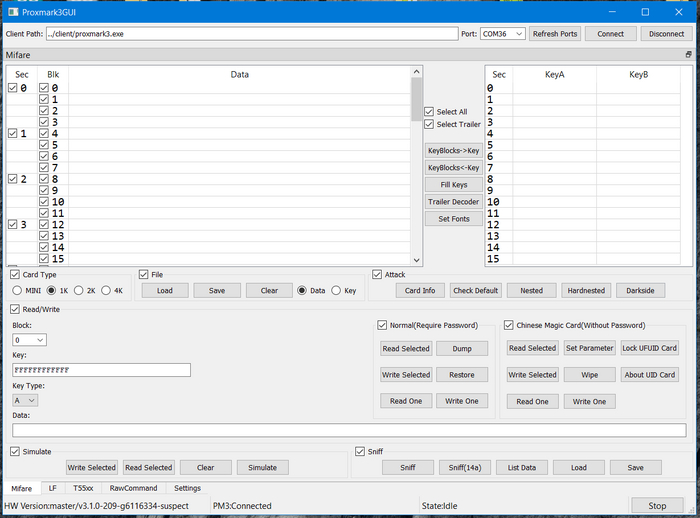

Я же приведу пример использования с удобным интерфейсом для windows.

...о котором знают не только лишь все. Мало кто.

Допустим, вы получили свой первый проксмарк и не знаете, что с ним делать.

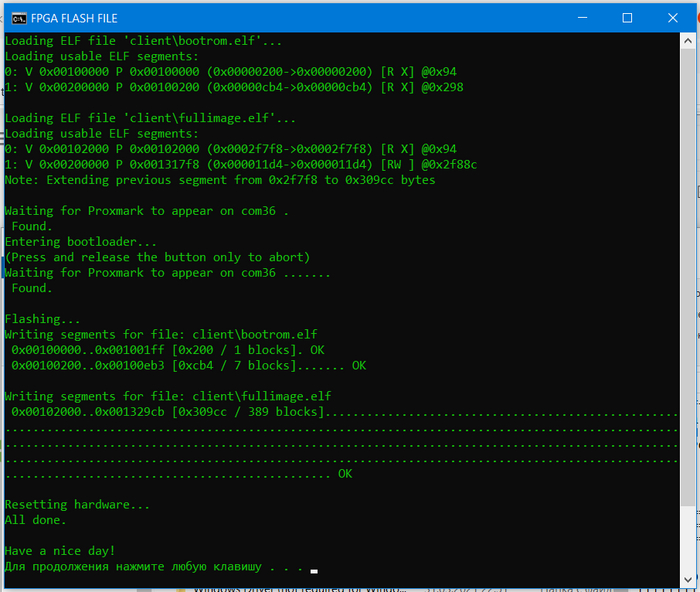

Залить последнюю прошивку. В моем случае это официальная v3.1.0-209

Переходим по ссылке и скачиваем архив с скомпилированной прошивкой и интерфейсом.

Распаковываем архив на диск C в папку proxmark. На windows10 устройство определится как com порт, дополнительно ставить драйвер не нужно. Достаточно отредактировать в блокноте "FLASH - All" - изменить номер порта. Подключаем проксмарк к ПК с зажатой кнопкой и запускаем flash - all. Через 20 секунд прошивка успешно завершена.

Устройство готово к работе. У меня прошивка от Iceman почему то не встала. Раньше таких проблем не было.

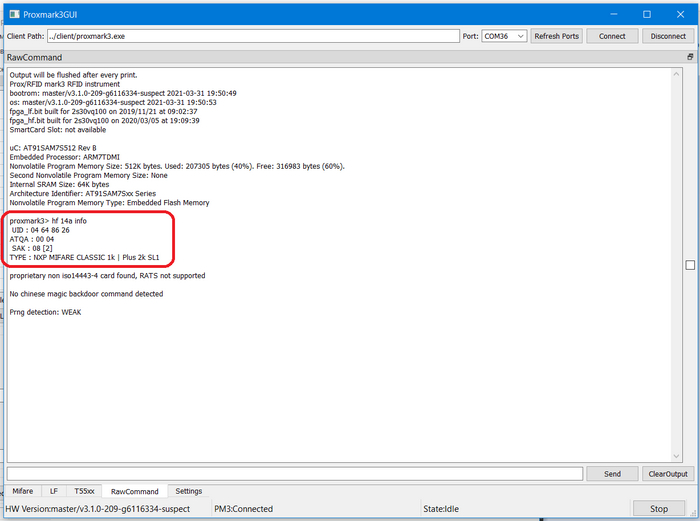

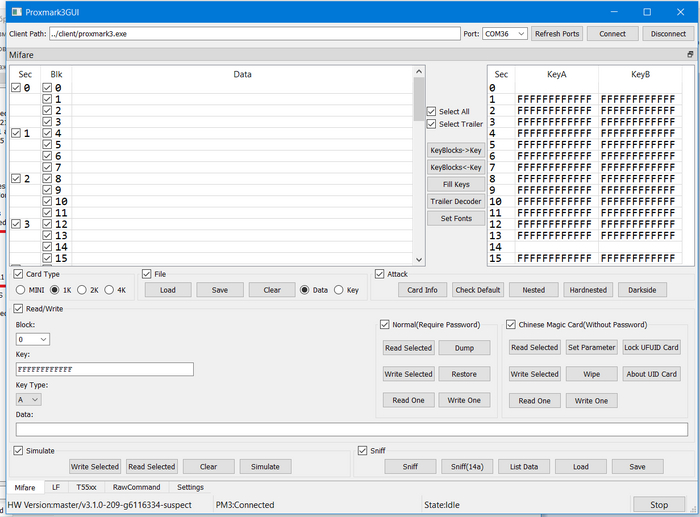

Запускаем Proxmark3GUI в папке GUI. Предположим, у нас в руках есть исходная заготовка mifare. Ключи от секторов неизвестны. Прикладываем к считывателю и нажимаем card info.

Можно узнать тип заготовки и другую информацию. Далее check default для попытки авторизации со списком стандартных ключей.

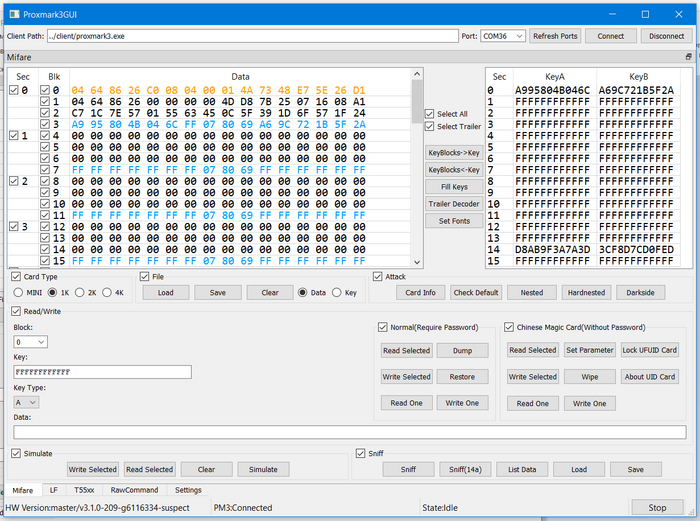

В моем случае все ключи стандартные, кроме 0 и 14 сектора. Значит можно попробовать атаку nested.

Заготовка полностью прочитана и может быть сохранена и записана на любую болванку.

Или возьмем вариант чуть сложнее. Все сектора закрыты. Стандартные ключи и атаки не работают. Значит, достаем мифайр сниффер и у подъезда получаем ключ от 0 и 14 сектора.

Забиваем их в программу и так же спокойно считываем заготовку.

И вот уже порог входа в проксмарк становится максимально низким. После освоения интерфейса, рекомендую ознакомиться с командами, которые можно вводить во вкладке RawCommand и не только. Ссылка.

Итого. Штука очень функциональная и удобная. Отлично дополняет сниффер и chameleon. Позволяет работать с максимальной разновидностью карт. От проездных до домофонных ключей. Настоятельно рекомендую к покупке

ps планировал написать в разы больше. Но не уверен, что все захотят читать. Приехали заготовки fuid, ufuid и несколько разных cuid. Удалось найти mf3 в Китае по 18 рублей за штуку. Если интересно, возможно запилю пост.

pps если сохранивших пост будет больше чем плюсов - то нуегонах. Другие посты про rfid ищите в профиле. На вопросы отвечу в комментах по мере наличия времени и желания.

Mifare 1k - самый странный копировальщик на ардуино

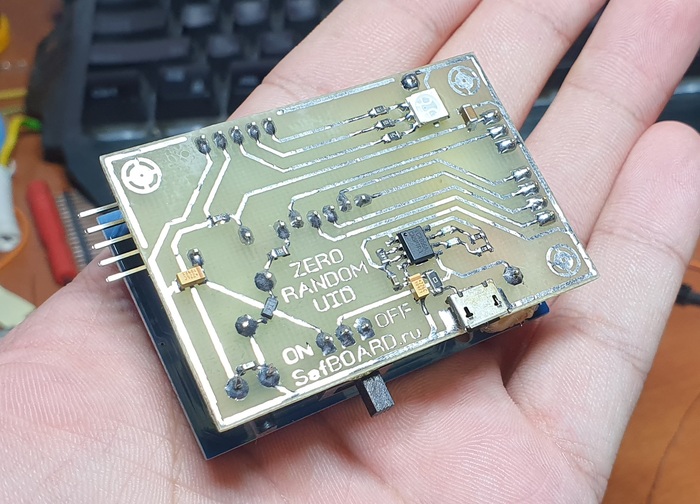

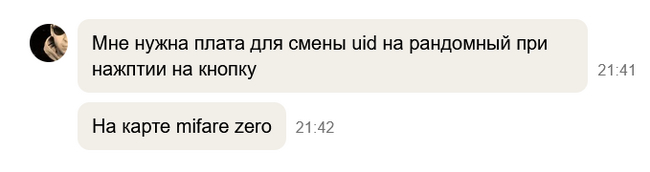

Ничего не предвещало беды и вдруг приходит предложение.

Странное тех задание. Но задача крайне простая, решил взяться. В процессе изготовления заказчик попросил добавить функцию записи определенной информации в определенные блоки. А я решил, что неплохо бы помимо смены идентификатора добавить возможность хотя бы копировать его. Иначе копировальщик получился бы совсем странным, без функции копирования. В общем сам навесил на себя доп задач.

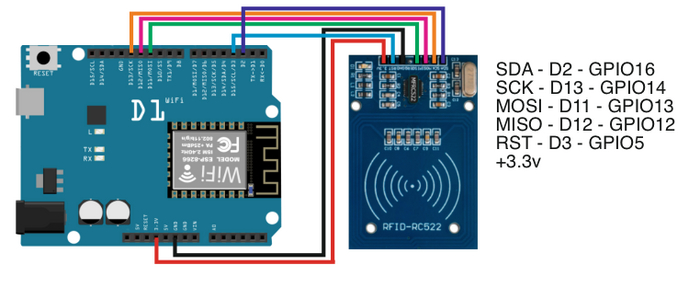

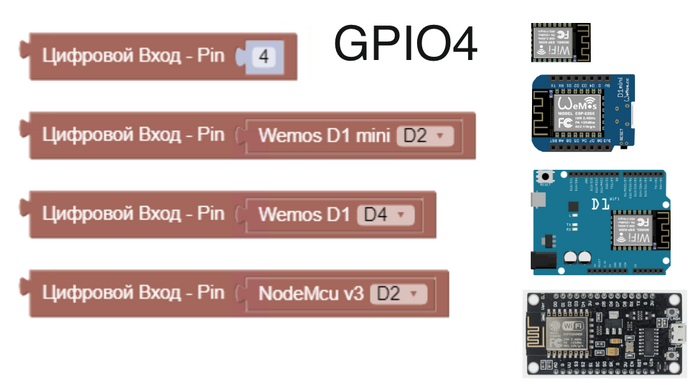

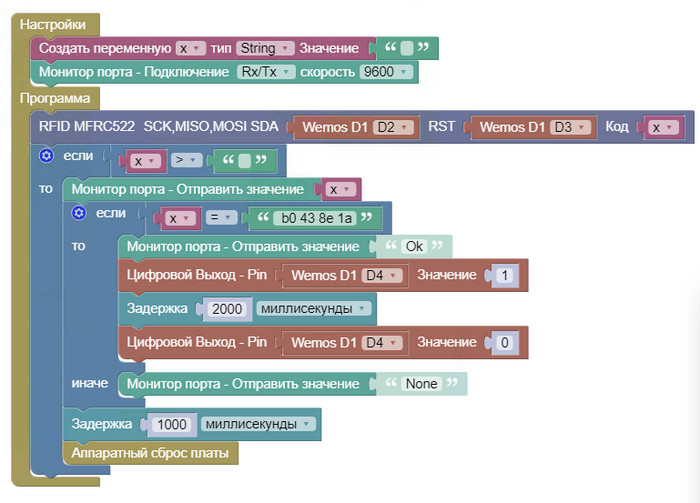

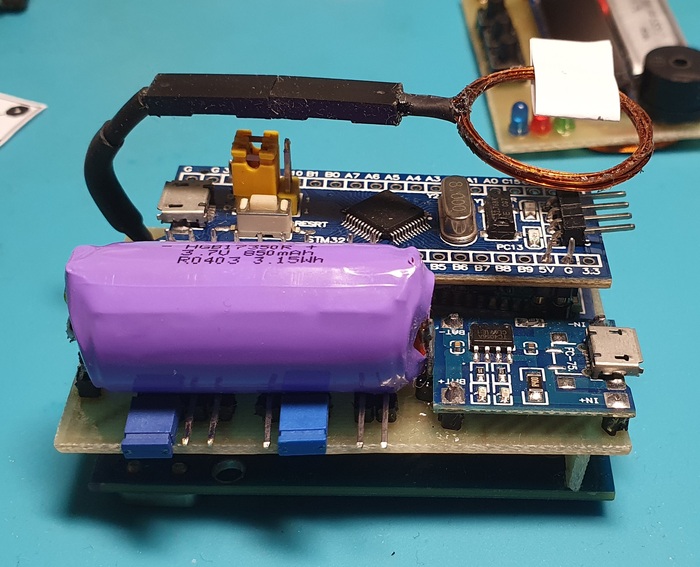

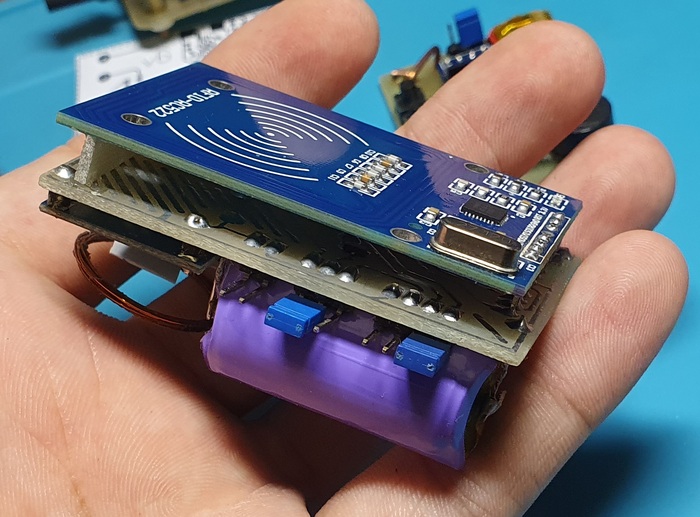

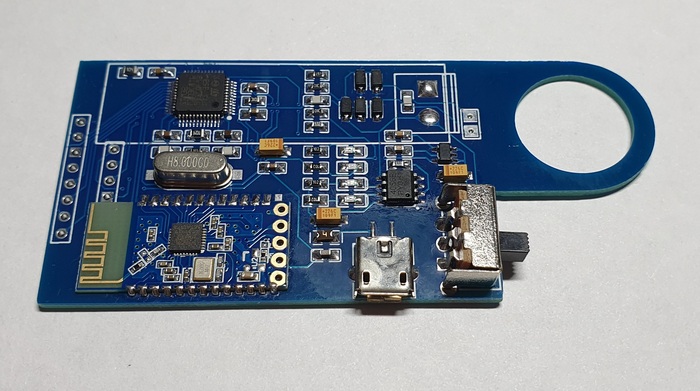

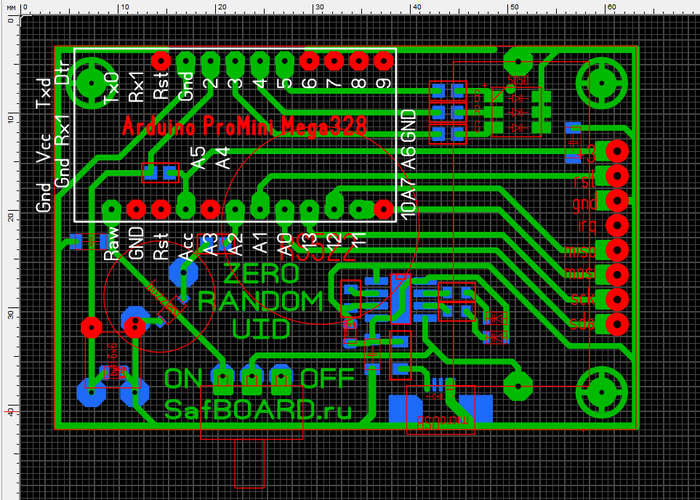

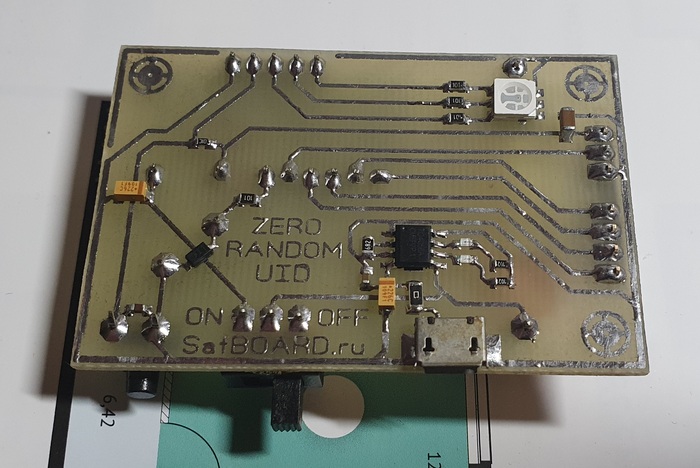

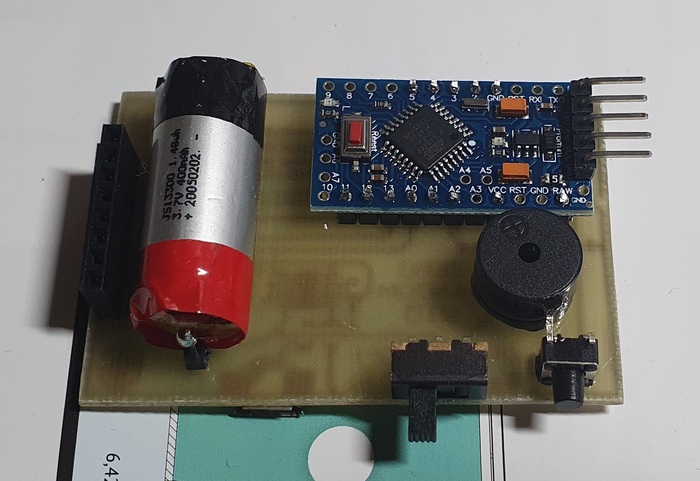

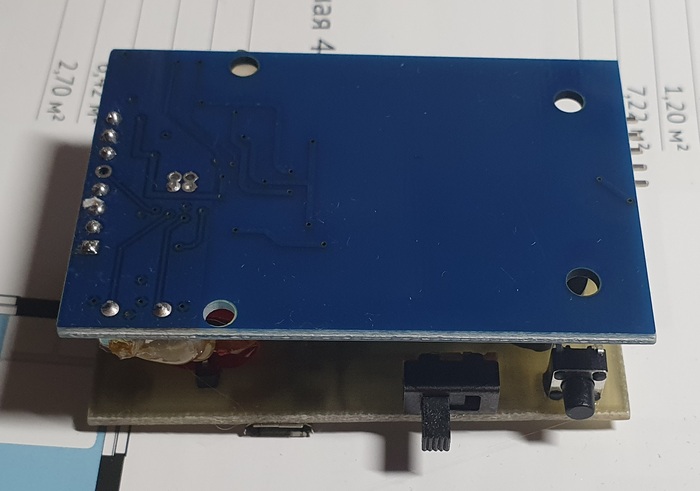

В качестве мозгов использовал arduino pro mini. Для работы с mifare модуль RC522. И по мелочи, пищалка, контроллер заряда tp4056 и rbg светодиод для обозначения режимов работы.

Нарисовал плату. Схемы не будет - она стандартная.

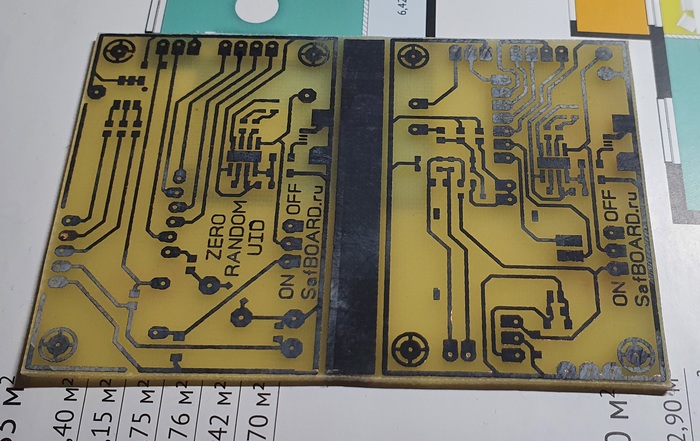

Подготовил кусок фольгированного стеклотекстолита. Зачистил наждаком.

Распечатал рисунок дорожек и с помощью тепла, нажима и какой-то там матери перевел на заготовку.

Пора резать и очищать от тонера.

Залудил - покрыл слоем припоя олово-свинец.

Магия монтажа и все компоненты на своих местах.

Припаял АКБ из электронной сигареты.

Осталось подключить модуль RC522 и подклеить, чтобы бутерброд не развалился раньше времени.

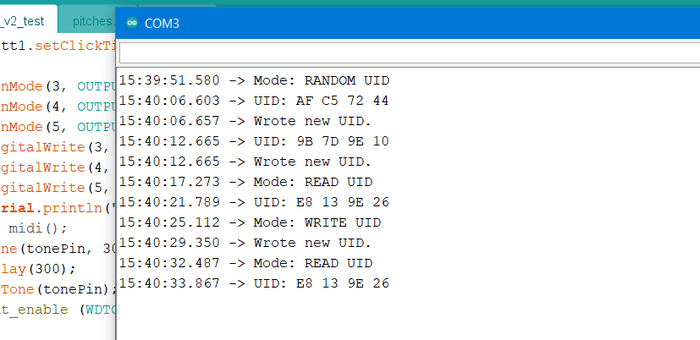

Допилил прошивку. Логика работы такая. При включении устройства по умолчанию режим записи случайного UID. Черт бы его знал, зачем это нужно. Будем считать главной функцией и цвет настроения светодиода синий. При коротком нажатии на кнопку, переходим в режим записи заранее(в прошивке) выбранных блоков. Цвет меняется на зеленый. Успешная запись сигнализируется двойным сигналом.

Если сделать длительное нажатие, то перейдем из режимов random uid и write block в режимы чтения и записи uid. В первом светодиод горит фиолетовым. Подносим исходный ключ, а устройство издает сигнал и запоминает uid. Далее переходим в режим записи. Загорается красный и можно любое количество раз записать тот самый uid на заготовку zero. Очень удобно, если нужно сделать много копий для домофона домру или подобных, где авторизация идет по идентификатору. Плюсом можно посмотреть служебную информацию в ком порте.

Заказчик доволен. ТЗ перевыполнено. Завтра плата уезжает в город поребриков и шаверм.

Мой пустой сайт http://safboard.ru/

Телеграм для связи https://t.me/bb773301

Если будет отклик и кто то захочет повторить, пишите в комментарии. Выложу прошивку и плату(если не забуду).

upd. Я таки заказал ещё раз proxmark3 и заготовки cuid от разных поставщиков, fuid и ufuid. Будут обзоры и инструкция по интерфейсу под виндовс для proxmark. О нем почему то знают не только лишь все. Попробую найти в Китае удачные cuid, которые mf3. И посмотрим, обходят ли защиту iron logic заготовки fuid и ufuid. Это кому нибудь интересно?

Заготовки для ключей RFID (домофоны/СКУД)

Как и обещал, небольшой путеводитель. Этот пост в основном о заготовках em-marine и mifare 1k(домру, метаком и большинство других).

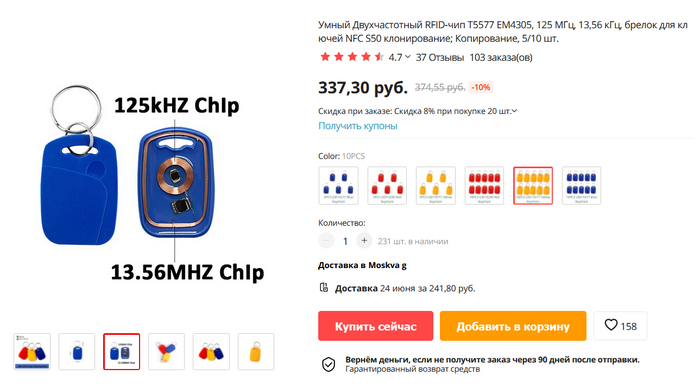

EM-MARINE(125kHz). Достаточно иметь заготовки T5577(EM4305).

Позволяют записать EM-Marin, HID и Indala. Могут быть "финализированы" некоторыми копировальщиками в тяжелых случаях. Например такой.

Если есть возможность прописать метку, то берем не перезаписываемые EM4100.

MIFARE 1k(13.56MHz). Вариантов много. Например самые простые классик.

Стоят неприлично дешево. 0 блок 0 сектора, там где хранится UID недоступен к перезаписи. Могут использоваться для самостоятельного прописывания в домофоны и СКУД. А также могут быть использованы с домофонами, например Метаком. Функция "запись на классик".

Далее идет заготовка зеро, она же UID GEN 1.

Цена выше. Позволяет перезаписать UID. Актуально для домофонов домру, beware, метаком и прочим где нет защит от копий. Эти метки легко отличить от оригинала и некоторые домофоны их фильтруют. Поддерживают магические команды, с помощью которых, можно к примеру очистить ключи секторов. Полезно, когда надо перезаписать, а ключи утеряны. Чтобы иметь возможность записать, нужен proxmark3, сниффер мифайр или pn532 к телефону. Или другой совместимый.

UID GEN 2. Сюда входит так называемая заготовка MF3. Которая по случайному стечению обстоятельств оказалась китайской CUID.

Еще дороже. Эти так же позволяют перезаписать UID. Из ощутимых плюсов, это работа с телефоном, приложение MCT. Если повезет или найдете правильного поставщика, то полученные заготовки будут идентичны MF3. Заработают на тех же домофонах. А если не повезет, то будут похожи больше на зеро. Я заказывал партию Shenzhen Lanhong company Store. Сначала это были MF3, а спустя год такие же заготовки были недоMF3(некоторые домофоны не пропускали).

UID GEN 2. FUID. Следующий этап развития.

Достаточно дорого. Должны заменить CUID, где фильтр не пропускает заготовку. Позволяют только один раз записать 0 блок 0 сектора (там где uid). Сам мало их тестировал, не было необходимости. Но тем, кто серьезно занимается или планирует заниматься изготовлением ключей, рекомендую проверить. Если у кого нибудь есть реальный опыт применения, отпишитесь. Интересует работа с последними прошивками считывателя iron logic, тот где 4 полосы.

UID GEN 2. uFUID. Альтернатива FUID.

И самая дорогая заготовка в нашем чарте. Но цена по прежнему ниже MF3. Отличается от предыдущей тем, что блокируется после подачи определенной команды. Не пробовал, но рекомендую проверить.

Особого внимания заслуживают заготовки Nв1. Например такие.

Очень удобно, если не хочется таскать несколько разных ключей. Могут быть с разными чипами внутри.

Здесь 6 встроенных ключей. Может быть 6 T5577 или 6 UID или пополам. Удобно, рекомендую.

Все заготовки могут быть абсолютно разные. В виде наклеек, карточек, брелков и т.д.

Например. Или в виде стеклянной колбы.

Подходит для чипирования животного и/или человека. А за небольшую плату китайские товарищи смогут изготовить карточки - визитки с нужным принтом. От эконом до лухари премиум.

Написал, так как обещался. Да и самому в свое время не хватало этой информации. Если будет положительная реакция в виде плюсов и комментариев, возможно сделаю обзор/инструкцию на proxmark3. В профиле есть другие посты не тему rfid.

Моя телега https://t.me/bb773301

Мой пустой сайт http://safboard.ru/

«Нормальный человек фразу „руки-загребуки“ за маленькие деньги говорить не будет»

Догадались, о ком шутит юмористическая команда «Сборная России»? У нас есть еще девять таких шифровок. Давайте проверим, раскроете ли вы их все!