Не затруднит список расширений в комментарии выложить? А то с картинки переписывать не удобно.

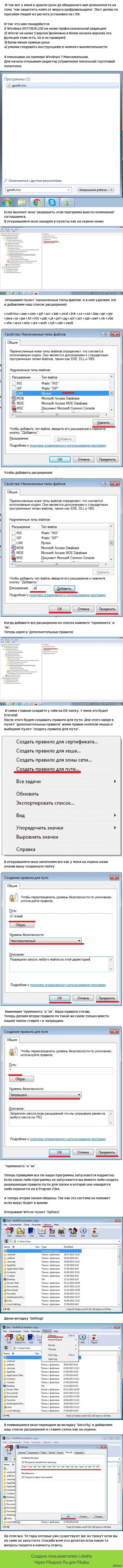

*.neitrino *.exe *.com *.pif *.scr *.bat *.cmd *.lnk *.cs *.css *.bas *.jar *.jav *.java *.js *.jse *.ht *.htt *.pdc *.pl *.prf *.py *.scf *.sct *.spl *.swf *.vb *.vbe *.vbs *.wcs *.wiz *.ws *.wsh *.cpl *.cab *.vault

Если кому интересна эта тема могу дней через несколько еще один способ защиты выложить так же длиннопостом.

Банковское ПО - просто пестня:

1. программы под DOS (а то и просто bat'ники с безумными скриптами);

2. админские права обязательны;

3. под Win7+ работать не умеют;

3.1. установка строго на диск С;

3.2. данные пишем только папку с exe'шником;

4. программа обрабатывает только файлы XLS, но банк шлёт XLSX;

5. документы MS Word с макросами, которые собственно и генерируют выходной файл;

6. файлы передавать только в неархивированном виде;

6.1 на дискетах 1.,44 МБ;

очень люто плюсую этому гражданину. Банковское ПО для организаций - читай "клиент-банк" редкостное г...... я никогда не понимал, неужели Банк не может нанять нормальную команду программистов или компанию разработчика, которое сможет сделать Банку нормальный софт??

Это же ад и треш аля программка Банк-клиент как девочка девственница - "я без админских прав работать не буду, и через прокси не буду - дай мне директ коннект, и порты у меня другие и не стандартные, многопользовательский режим я не поддерживаю со мной только одному человеку работать одновременно можно, ааааа срок действия ключей ЭЦП к концу подходят? я что за тебя помнить это должна? напоминать не буду" и т.д.

Говорю о таких банках как: Альфа-банк, газпром банк, Номос, Сбербанк, Банк Открытие, Банк России

да больно им похуй на клиентов. ебитесь как хотите это называется. тандер сделали деньги по пилили а вы мучайтесь.

Самая важная строка- первая:

"И так,что вам понадобится- Виндовс...всякие разные"

Потому что на линуксе проблемы просто не возникнет, даже на убунте, которая проще виндовса

к сожалению на Линь люди еще не скоро перейдут но думаю году эдак в 2020-25 доля будет уже куда больше чем сейчас. Если мелкософт как то по новому к себе не зацепят.

Было бы неплохо в конец каждого действия объяснять, что именно мы сделали и для чего, т.к. человеку далекому от IT будет сложно понять, зачем все эти манипуляции.

Да и в целом, нужно понимать, что именно ты делаешь, а не просто галочки расставлять, иначе, в случае чего, потом разбираться с этим будет довольно сложно.

они там что, 3.14зданутые совсем?!?!?

Простите не выдержал

Россия хуле. забугром такого дерьмища нету. Именно в IT сфере. но думаю если копнуть то можно тоже что-то эдакое найти.

Имеется в виду, например, добавляем удаляем *.lnk, этим мы добились того-то. Добавляем расширения, это нам нужно для того-то.

Я имею в виду не простой порядок действий, а понимание, для чего это делается)

а ну я то понимаю) и для тех кому нужно в коментах объясняю, а остальным как правило нужен лишь порядок действий) но я прислушаюсь в следующем посте постараюсь более емко описывать )

ага только "комп чет тупит, в интернете письки сами ко мне лезут, я ничего не нажимал, и ой у меня тут такое дело вообщем что-то винда заблокировалася..." )))

Автор, а что ты думаешь про антивирусники (Касперский, Аваст и тп). Есть ли в них смыл вообще?

И если да, то какой посоветуешь?

По антивирусам. Они защитят тебя от трояна и червя если опять же они не супер новые о которых никто не слышал. От шифровальщика не спасут. Все их системы с якобы защитой от них завязаны либо на белый список разрешенных приложений либо на бекап важных данных.

От обычных троянчиков и червей дома хватит любого бесплатного который ежедневно обновляется (Avast/Avira и тд). От остального они не спасут ИМХО. Я сам антивирь дома не юзаю вообще. раз в месяц сканюсь на всякий Dr Web Cureit. Последний раз нашел 1 троян подхватил когда свеженькую игру с торента качал, а там чувак из проверенной группы новенький их подложил свинью сунув туда троян и то не особо злобный.

Тогда может .neutrino или .cerber добавлять? Да все расширения в которые шифровальщики переименовывают файлы

вполне можно. так как встречал такое что если запустить потом файл он мог запуститься и повторно шифрануть. хотя все равно обычно компы потом форматируются после заражения.

да у нас тоже есть несколько таких машин. постараюсь тоже как нито пост подготовить раз это тоже интересно.

ну детский сад, а монтироваться под определеным пользователем тоже нельзя?

а еще есть команда что бы отмонтировать диск :)

если ты про ту что отправляет его в офлайн в дискпарте то она не во всех версиях есть, а сравнительно недавно. например в 2003 сервере ее нету.

теперь понятно. а для папок программ, которые находятся не в Program Files, сделать разрешение как и для папки "Install", правильно я понимаю?

да если его там нету. Например в Windows 7 по умолчанию для папки Program Files (x86) разрешение не создается на сколько я знаю.

мне кажется или это повтор 1 в 1 http://pikabu.ru/story/kak_protivostoyat_virusamshifrovalshchikam_3377701

Вроде и в доктор веб отсылает файл, но т.к у нас нет лицензии, нас послали.

как вариант купить самую дешманскую лицуху. если шифровальщик не новый и супер крутой то они смогут сделать дешифратор и ваши затраты окупятся. Но как же сервак без бэкапов?

а что вы понимаете под этой папкой? Объясняю на пальцах: 1) вы создали папку напримен на диске Д и обозвали ее Install (как у меня в посте) и сделали для нее правила

2) для папки Program Files по умолчанию политика работает и программы оттуда запустятся.

3) чтобы что-то установить вам надо запустить установщик из папки Install которую вы сделали в 1 шаге. и указать папку program Files

Либо сделать еще одну папку куда вы хотите устанавливать софт и устанавливать в нее.

Проще это сделать политиками.

Запрет на запуск экзешников, кроме:

windows\program files (x86)\program files\allusers + какая - нибудь папка с запретом на запись юзерам. Если будут конфликты, глянуть в журнале и разрешить необходимые файлы по хешу, в тех же политиках.

Сидеть с юзера + поставить антивир.

не ярлык а exe файл исполяемый. При таком раскладе у вас все хорошо. Запускаются все ваши документы как обычно и тд. Но например загрузите троянчик с музыкой в загрузки попробуете песенку открыть и политика не даст запустить исполняемый файл.

Прочитал все каменты и только один человек сказал "не сидите под админом". Мда... И эти люди дают советы по безопасности и говорят, что антивирусы не нужны.

100% защиты конечно не существует.

Прошелся по своим "особо одаренным" пользователям - разослал им "предупреждение" о бдительности - ибо шифровальщики в первую очередь пользуются тупостью пользователя, привыкшего к "клик, дабл клик, принимать е-майл, отправлять е-майл... я могу продолжать долго..."© IT Crowd - Такая своего рода "социальная инженерия"

только как правило толку от них 0 от этих предупреждений. пока рублем наказывать не начинают.

@Lokaha, объясни в чём суть данного метода?

то что в списке есть какие то запрещённые расширения и разрешённые запускаемые из какого то каталога, не препятствует "дураку" их (файлы) запустить

Суть в том, что если файл безопасен в 90% случаев проблем не возникнет при обычном запуске, а если тебе при запуске "картинки" например вылетает ошибка то стоит насторожиться не правда ли? Ну и от дурака не защитит ничего. не один антивирус и никакая защита.

все расширения это то что я смог найти на форумах где люди писали что у них шифранулось и тд. по факту он там может и не нужен, но в случае если будет такой файл с вирусом он не пройдет. и получается что добавлен просто чтоб было. там таких расширений спорных несколько.

http://www.it-lines.ru/blogs/security/srp-luchshaya-besplatnaya-zashhita-ot-virusov

https://habrahabr.ru/post/101971/

можно только через командную строку через runas запустить из под юзера что-то с админскими правами, но опять же надо знать данные учетки админа и фактически это пудет запуск приложение от другого пользователя.

кто-то пишет однозначно. Я когда недавно чистил от нового шифровальщика комп от него небыло следов. ни с качанных файлов ничего подозрительного как обычно остается.

если вы сами их не запуститеДа в большинстве случаев таким образом и попадает вирусня.

Фуфло, а не защита. Проще пользователя без прав сделать (запуск от имени администратора еще никто не отменял)

ха ха а ваш пользователь значит не запустит да с правами админа? он наверное глянет на эту надпись напугается и не будет жать?! )

ну однозначно трясите с руководства денежку на лицензии все 3 вам уложатся тысячи в 3 я думаю а то и меньше. и вперед к тех поддержку)

а вы тут простите при чем? ) пускай покупают лицензии нода, веба, каспера и рассылают им образцы. зашифрованный файл + файл которым шифранули и где то с вероятностью процентов в 20-30 вам помогут.

чтобы он туда поселился его нужно либо туда поселить либо запустить что-то эдакое. а раз все режется политикой в большинстве то это практически не реально. но если вы ему поможете то да тут уже не спастись.

писать никто не запрещает туда. просто у вас все ограничивается вашими папками. Тобишь запускаете установщики вы всегда из созданной вами папки а устанавливаете всегда в Program Files (ну или другую папку, но для нее нужно будет прописать разрешение пути как вы уже делали со своей папкой)

Это попытка воссоздать линуксовую модель безопасности: откуда, куда можно писать, нельзя запускать, а туда, откуда можно запускать, нельзя писать.

Только у автора это решение реализовано половинчато: нет запрета на запись.

По факту - велосипед с кучей костылей. Намного эффективнее настроить UAC на параноидальный уровень безопасности и заставлять его спрашивать админский пароль вместо дефолтного "да/нет".

Ну, и естественно, простой юзер этот пароль знать не должен...

эти костыли расчитаны на пользователя дома. который не шибко силен. Так как люди просили именно этого. Защиту на 1 машину без доменов и тд. В корпоративной сети ситуация несколько иная я согласен.

А вы можете пояснить, в чём смысл добавления расширений?

Второй вопрос. Приходит письмо, в нём вложение "срочная платёжка.js". Бухгалтер сохраняет себе на рабочий стол и щёлкает по файлу два раза, либо запускает прямо из почты. Что произойдёт?

смысл добавления расширений в том чтобы заблокировать большинство используемых вредоносами расширений как правило исполняемых.

я бы тупо слепок файла сделал и запритил на запуск и все.

при таком варианте как минимум большая часть ПО от всяких налоговы и тд работать не будет.

ну я об этом предупредил. Вы можете сделать правило пути для вашего персонального ПО и работать будет как положено. Делов на еще 1 минуту. Так что тут проблемы не вижу.

А вы можете пояснить, в чём смысл добавления расширений?

Второй вопрос. Приходит письмо, в нём вложение "срочная платёжка.js". Бухгалтер сохраняет себе на рабочий стол и щёлкает по файлу два раза, либо запускает прямо из почты. Что произойдёт?

с рабочего стола не запустится 100% из почты никогда не пробовал открывать напрямую на сколько я знаю чтобы файл открыть - его надо скачать.

что кстати говоря тоже накладывает свои неудобства. например гугл хром по умолчанию ставится не в program Files и он перестает запускаться после такого правила.

Объясняя на пальцах. Все расширения что вы добавили в список фильтруются по правилу пути. Соответственно если вы запускаете файл который в этом списке из любой папки кроме той что создали Windows это заблокирует.

Еще читал, но не проверял, что если убрать .lnk из списка расширений, то можно запускать исполняемые через ярлыки и это брешь в защите. А если вместо этого прописать дополнительное правило на путь *.lnk, то все будет работать как надо.

запускается, если есть правило пути, но думаю и вредонос запустится точно так же как и все остальное.

Еще читал, но не проверял, что если убрать .lnk из списка расширений, то можно запускать исполняемые через ярлыки и это брешь в защите. А если вместо этого прописать дополнительное правило на путь *.lnk, то все будет работать как надо.

софту как правило можно указать куда ты хочешь его установить. А инсталяшки норм работают так как папку темп мы не блочим ибо она блочит практически все. про ярлыки интересно попробую проверить.

По поводу поста - а из папки Windows игнорируются эти правила автоматически или при пепезапуске система упадёт?

По поводу поста - а из папки Windows игнорируются эти правила автоматически или при пепезапуске система упадёт?

про Temp спасибо. что-то я про него и подзабыл попробую проверить как скажется на работе блокировка этого каталога через ГП. Из Архиватора теперь блокирует открытие - и это отлично )

По поводу поста - а из папки Windows игнорируются эти правила автоматически или при пепезапуске система упадёт?

по умолчанию созданы 2 правила в политике которые идут для папки Program Files и так как сначала грузится Windows а потом начинает работать ГП то винда не упадет. Проверено на себе и моих клиентах.

Если архив с ПО то так как вы знаете свою защиту вы ее можете отключить. Если не вин рар то никак файлы в архивах не фильтрануть. Ну либо я пока не нашел способ. В других архиваторах этой функции нету. В том числе и в его клоне HaoZip

извлеченные попадут, но архиваторы уже 100 лет как умеют открываться прям из архива. в этом случае политика не спасает к сожалению.