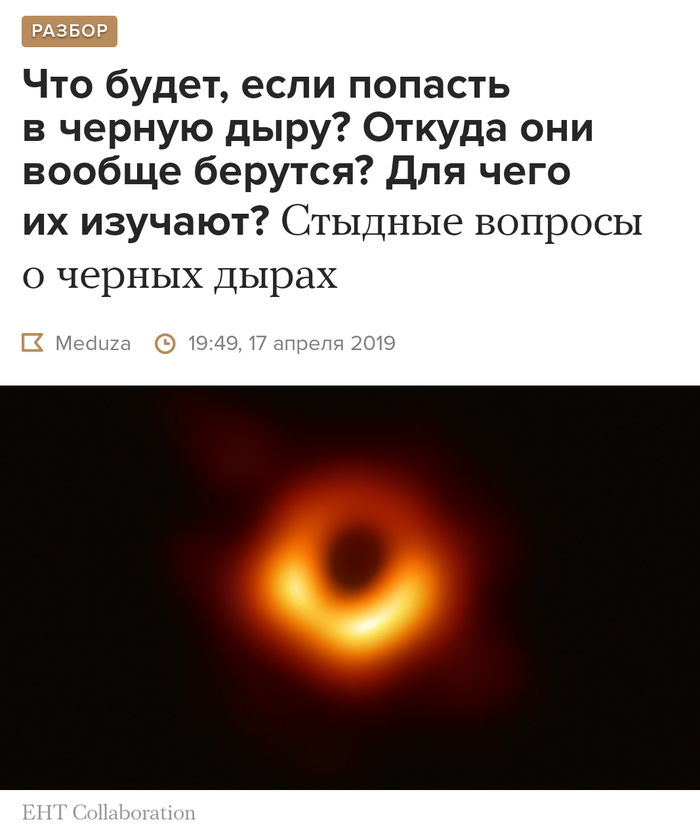

Вопросы о черных дырах.

Статейка вышла тут на Meduze. https://meduza.io/feature/2019/04/17/chto-budet-esli-popast-....

В ней ученый-физик отвечает на вопросы о черных дырах. В принципе доступненько все написано, но среди прочих вопросов, был такой:

И вот тут мне стало понятно, что ничего не понятно. Разве черную дыру нельзя рассматривать просто как объект с очень большой массой? Соответственно, не важно на каком расстоянии от нее окажется другой объект, между ними возникнет гравитационное взаимодействие. И если этот объект будет двигаться со скоростью НЕ превосходящую Первую космическую (для этой дыры), то он рано или поздно, будет ей поглащен.

С этим вопросом я решил выйти на Пикабу, так как тут, уверен, самое большое скопление экспертов-астрофизиков.

Объект же не из вакуума материализовался. Он откуда-то прилетел. Значит уже имеет некоторую скорость. Плюс в процессе падения наберет еще очень большую. Т.о. если он сразу не угодит в горизонт событий(что маловероятно), то либо просто окажется на орбите вокруг чд, либо вообще будет выброшен, если приобретет скорость выше 2-й космической.

Я думаю что ответ - 42!

Не так. Орбитальная механика в этом плане не очень интуитивна. Упасть в черную дыру, на солнце, да даже на Землю - довольно энергозатратное мероприятие. Поэтому, например, отработавшие спутники находящиеся на геостационарной орбите не роняют на землю, а довыводят на орбиту захоронения, которая находится чуть дальше, чем ГСО.

Коллеги, внимание!! МИнуточку тишины!!!