Обходим пароль на MacOS за пару минут

Привет счастливым обладателям «сверхзащищённой» яблочной продукции и просто мимо проходящим. Многие убеждены, что продукция Apple, а в частности компьютеры это очень защищенные и безопасные вещи. Сама корпорация Apple постоянно твердит своим пользователям, о неимоверной крутости своей продукции и т.д.

Очень грустно, что вся эта безопасность не стоит и гроша ломанного. И чтобы, не быть голословным, сейчас я покажу самый простой способ обхода пароля пользователя на любом компьютере Mac, за пару минут и средствами самого Mac.

1. Выключаем компьютер

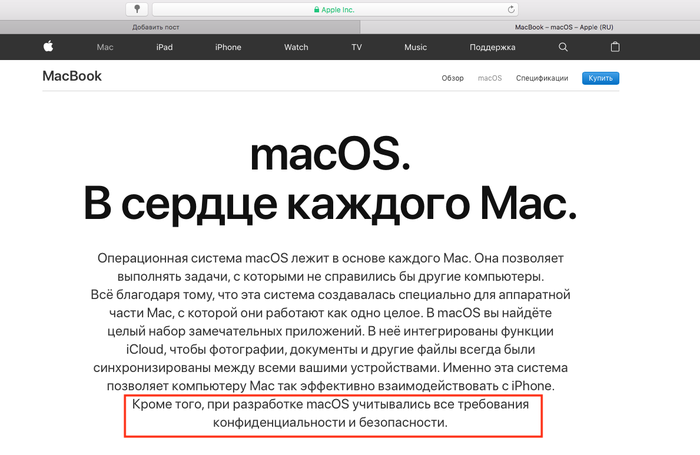

2. Зажимаем cmd+s

3. Удерживая cmd+s однократно нажимаем кнопку включения компьютера, и продолжаем удерживать cmd+s до появления командной строки.

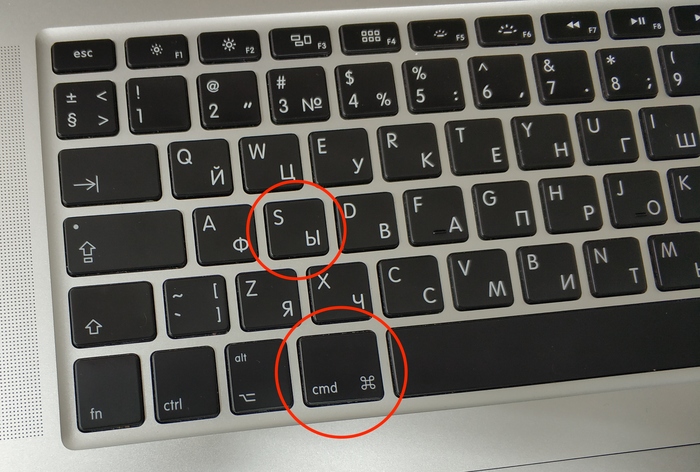

4. Вводим команду mount -uw /, немного ждем и снова вводим mount -uw / до появления localhost:/ root#

5. Вводим команду rm /var/db/.applesetupdone, затем команду reboot

Должно получиться вот так

После включения, система даст Вам настроить пользователя, которому по умолчанию будут присвоены права администратора т.к. мы удалим файл .AppleSetupDone и система будет думать, что это первое включение компьютера, а значит пользователей нет.

Что это даст?

Оооо, теперь с учеткой админа, Вы BigBoss этого компьютера. К примеру это компьютер Вашего друга, там его пользователь и гость. Вы добавили своего пользователя с помощью способа описанного выше, и поменяли пароль на его пользователе, профит. У Вас все явки и т.д., а у него нет ничего. Любые изменения в системе, настройках, пользователях и т.д. станут доступны Вам т.к. у Вас учётка админа и Вам известен пароль. Так же способ актуален, для назначения другой учетки администратором, получению файлов другого человека без его ведома и т.д. в общем полет фантазии не ограничен.

Грубо говоря, можно найти запароленный MacBook в кафе, обойти блокировку пользователя и получить доступ к любым данным на этом ПК за пару минут, без интернета и доп. оборудования. Классно, что еще сказать. Вот и плати тысячи долларов за "совершенную защиту". В общем поздравляю всех обладателей яблочной продукции, никакой защиты данных у Вас нет. Пароль можно не ставить совсем.

Для видео рейтинга не хватает, вот ссылка если интересно посмотреть на процесс

Писал я, фотографии мои, тег моё соответственно.

Я так пентагон взломать могу, если у меня будет физический доступ к серверам и нешифрованный диск.

Если у вас есть возможность загрузиться в single user mode, то вы и так царь и бог на этом компе. Описанная процедура ничем не отличается от консольки в grub, или консольки в initrd, или загрузки с флешки со своим линуксом. "О нет, в линуксе можно просто загрузиться в single user mode и сделать passwd root! Как же так?! НЕУЖЕЛИ ЛИНУКС НЕБЕЗОПАСЕН?!??!?!?!?777"

Просто, как правило, считается, что если у вас есть беспрепятственный физический доступ к компу, то его уже ничего не спасет.

Дальше, у вас не получится поменять пароль пользователя, или добавить какой-либо файл в корень раздела, если диск зашифрован — а он зашифрован по-умолчанию у многих пользователей, т.к. включить FileVault это первое, что предлагает инсталлятор после создания пользователя.

Почему не получится? Потому что для того, чтобы примонтировать раздел, нужно знать пароль диска — все обосрется еще на этапе mount /. У вас по итогу есть рутовый доступ к эдакому initrd, а не к настоящей системе.

Ну и да, если уж хочется подгадить владельцу компьютера, можно просто ему чайную ложку в USB засунуть или там монитор разбить. Просто это "хакингом" не назовешь, и плюсиков не срубишь.

Подождите.

Недавно была проблема с рутовыми правами на маках, но выпустили обнову это первое, но возможно эту часть они не пофиксили.

2. Если руки не кривые чтобы промахнутся между кнопками, то у вас будет включено шифрование диска, а "учеткой" он не расшифровуется, оно расшифровуется учеткой клауда.

3. Линукс "отворяется" еще быстрее (тоже без шифрования), если не настроить безопасность.

4. Думаю, любая система, если в ней вообще не настроить ничего что касается безопасности - не очень безопасна, в том числе обычная жизнь.

Хуйня это всё. Не работает. Либо работает, но на старой macos.

Видео:

https://youtu.be/VRAxAhpy1ZQ

При физическом доступе к системе, любая система не безопасна.

Линк по теме https://www.cnet.com/how-to/reset-bypass-password-mac-macboo...