Как не работать ДНС если у вас есть Mikrotik

Вообще я очень люблю фирму Микротик. Их роутеры и коммутаторы у меня везде и всюду и даже дома. Фишка в том, что эти роутеры очень надежные и по факту их можно один раз настроить и забыть что они существуют. Но настроек там так много, что новичку все осилить за раз крайне сложно. Так вот пост для тех ребят кто купили роутеры, но так и не воткнули в их настройку, ведь они и из коробки работают хорошо, а там есть серьезный проеб...

Именно такой стоит у меня дома (1350 руб в свое время), но существенной разницы в настройке нет, так как у всех моделей интерфейс один.

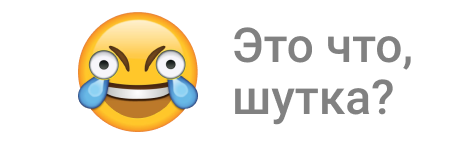

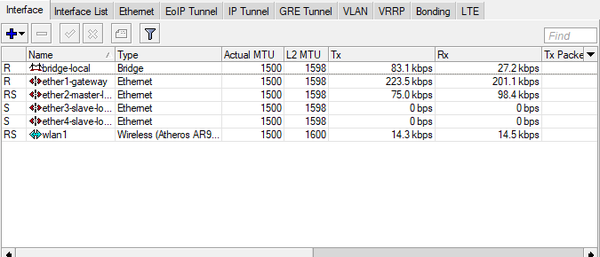

Преамбула: Я простой эникей, однако за пару лет набил оскомину с этими роутерами на работе, убивая и восстанавливая все заново по раз 5, однако никак не трогал домашний роутер (1.5 года без сбоев). Но последнее время у меня как то добавились фризы и лаги в сетевых играх. Зайдя на роутер с телефона обнаружил что проц загружен на 100%. Перезагрузил. И снова получил такую же загрузку. Тут точно было что то не так. Зайдя в интерфейсы я увидел это:

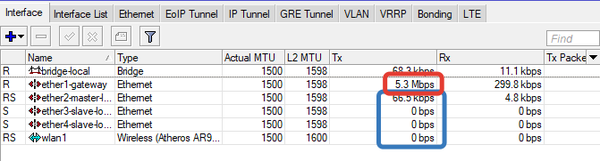

То есть домашние устройства в сумме кушали 68 кбайт/с, а вот на внешнем канале творилось что то аж на 5 мегабайт. Это "жжжж!", точно было не с проста. Если роутер хакнули (подбором обычно), то вполне вероятно что сейчас вы уже ДДОСите какой то сервер, сами того не зная. Однако это был не мой случай, потому что (IP->Services):

Советую и вам так сделать. Это означает что к роутеру можно присоедениться только через винбокс и только из внутренней сети (вместо 192.168.10.0 — должна стоять ваша сеть).

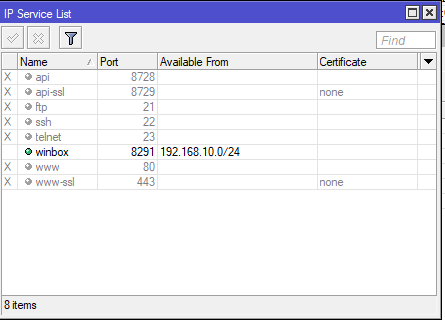

К делу: Не буду вас особо грузить поисками. В конце концов я просто вспомнил что у Микротик по-умолчанию включен вот такой пункт (IP->DNS):

Allow Remote Requests заставляет слушать DNS-сервис на всех портах маршрутизатора. Таким образом при включении сервиса мы становились отличным хостом для атаки ботами и прочей нечистью из Интернетов.

А так как у меня была статика IP последние 2 месяца, то я был вообще идеальным DNS...

(к слову на работе все галки были сняты сразу, так как на тот момент я про нее уже знал).

После снятия галочки, картина такая:

На пикабу я часто встречал ребят с микротиками, в которые они не втыкали и надеюсь что это кому-нибудь поможет. Лично у меня фризы как рукой сняло и чутка упал пинг.

Все просто:

/ip firewall filter

add action=add-src-to-address-list address-list="dns flood" \

address-list-timeout=1h chain=input dst-port=53 in-interface=ether1 \

protocol=udp

add action=drop chain=input dst-port=53 in-interface=ether1 protocol=udp \

src-address-list="dns flood"

где ether1 это ваш WAN порт, замечу, что если у вас от провайдера инет через PPPOE то в in-interface надо указать его, а не физический WAN ;)

странное воспоминание, учитывая, что по-умолчанию "Allow Remote Requests" как раз выключен и в мануале его советуют включать только в случае необходимости. По крайней мере в девайсах, купленных в 2015 году это было так. И, если, верить мануалу на сайте производителя, то это так и до сих пор ( https://wiki.mikrotik.com/wiki/Manual:IP/DNS )

Так что, ты, скорее всего, сам когда-то это включил а потом отхватил от этого сайд-эффектов

Кстати, Winbox показывает трафик в килобитах/мегабитах, а не килобайтах/мегабайтах, как пишет автор.

Я себе дома установил Ubiquiti Tough Switch. Вот знаете, очень мне понравилась программа настройки. Все удобно и довольно просто. Юзер френдли в общем. Плюс у него возможно PoE. Тоже работает и никогда не глючит. Да, стоимость велика, но блин, он даже внешне красивый. А свич я поставил по одной простой причине: ну не очень люблю я все эти беспроводные сети.

Акромя флуда на 53 порт может быть флуд и на 123 порт (SNTP). Я так решил вопрос:

/ip firewall filter add action=reject chain=input dst-port=53,123 protocol=udp reject-with=icmp-network-unreachable

/ip firewall filter add action=reject chain=input dst-port=53,123 protocol=tcp reject-with=icmp-network-unreachable