Обновление Windows, как проявление ответственности!

Доброго времени суток, друзья. Недавно встретил здесь пост, в котором автор в жесткой форме критиковал автоматическое обновление операционной системы Windows, приводя такие аргументы, как нестабильность работы или полный отказ операционной системы, проблемы с установленным программным обеспечением и просто ужасным отношением Microsoft к своим потребителям. С этими доводами нельзя абсолютно не согласиться. Действительно обновления Windows доставляют множество проблем и неудобств. Но я категорически против его безответственных советов! Автор (@mg.4, ) приводит некоторую инструкцию по отключению обновления ОС и аргументирует допустимость таких действий тем что "вирусы, за последние года четыре не убили ни одной системы с отключенными обновлениями в его парке". Он забывает 2 вещи:

1. кроме опытных пользователей и профессионалов (одним из которых возможно автор и является) есть пользователи с меньшим объемом знаний и навыков, которые могут последовать его советам и тем самым навредить себе.

2. не все вредоносные программы стремятся причинить вред зараженному компьютеру\устройству, а делают его лишь инструментом.

Как всегда, комментаторы разделились на 2 противоборствующих лагеря "за" и "против". И именно аргументы сторонников отключения автообновления подтолкнули меня на написание данного поста. Я преследую 2 цели: рассказать о возможных персональных последствиях отключения обновлений и поднять филосовский вопрос об ответственности каждого пользователя, как участника всемирной сети Интернет.

В обновлениях Windows компания Microsoft поставляет пользователям патчи, которые добавляют новый функционал (который в том числе защитит ваши данные перед вирусами), решают проблемы совместимости оборудования и исправляют технические ошибки допущенные ранее. Исправления этих багов и есть заплатки для Windows, которые предотвращают проникновение зловредов на ваш персональный пк или гаджет. Другими словами, отключение обновления Windows делает операционную систему в перспективе уязвимой к троянцам, шифровальщикам и прочим вирусам. Появляется риск кражи номеров ваших банковских карт, логинов и паролей от социальных сетей и других веб-сайтов, риск потери важной и личной информации, или даже снижения производительности ПК от майнеров — тренда последнего года. Вот примеры двух шифровальщиков, заражавших ПК через уязвимости Windows: WanaCry и NotPetya. А вот пример майнера, также проникавшего через дыры в программном обеспечении - CoinMiner.

Но некоторые вирусы не проявляют видимой пользователю активности на ПК. Их цель - скрытно использовать десктоп или гаджет в своих корыстных интересах, сделать его частью ботнета. Определение с wiki:

Ботнет (англ. botnet, МФА: [ˈbɒtnɛt]; произошло от слов robot и network) — компьютерная сеть, состоящая из некоторого количества хостов, с запущенными ботами — автономным программным обеспечением. Чаще всего бот в составе ботнета является программой, скрытно устанавливаемой на устройство жертвы и позволяющей злоумышленнику выполнять некие действия с использованием ресурсов заражённого компьютера.

Так с помощью зараженного устройства может распространяться спам, осуществляться подбор пароля или организовываться атаки на предприятия и корпорации. Такие атаки называются Dos- или DDos-атаками. Принцип их действия прост: компьютеры-зомби, получив команду от центра управления ботнетом начинают слать запросы на выбранную хакером жертву в огромном количестве. Сайт или сервер не справляется с обработкой данного объема информации и становится частично или полностью неработоспособным. Отказ системы может быть шагом к ее компрометации. Но чаще всего это мера экономического давления: простой сервиса приносящего доход, многократное увеличение оплачиваемого трафика и оплата услуг по отражению атаки ощутимо бьют цель по карману. Интересен случай когда некая группировка в 2002 г. поставила своей целью вывести из строя всю глобальную сеть Интернет. Весьма амбициозные планы и надо сказать что это им почти удалось: легли 6 из 13ти корневых DNS-серверов. DDos-атаки - это прогрессирующая и активно использующаяся хакерская технология. Буквально в первых числах марта был установлен рекорд мощности в 1,35 Тб/сек который уже через несколько дней был побит в ходе новой атаки - 1,7 Тб/сек.

Защита собственной информации, денег и ресурсов - личное дело каждого из нас. Хотя, надо отметить, что пострадавшие, все же обращаются на различные форумы за помощью к более опытным пользователям, которые тратят на них личное время, или в отделы технической поддержки банков и прочих организаций, содержание которых стоит денег. Но нанесение вреда другим (хоть и непреднамеренное) "личным" уже не назовешь. Мы считаем нормальным не отвести своего заболевшего ребенка в сад, что бы не заразить остальных, покупаем ОСАГО, что бы компенсировать ущерб в следствие ДТП(надеюсь именно по этому, а не потому что ОСАГО обязательно xD). И я думаю, что интернет-пользователь тоже должен выполнять некоторые обязательства перед такими же как он пользователями, будь то человек или юридическое лицо.

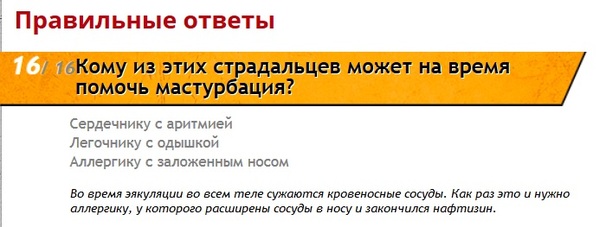

На по следок немного статистической информации (источник).

По результатам исследования «Лаборатории Касперского»*, в 2017 году каждая третья российская компания (36%) хотя бы раз подверглась DDoS-атаке. В 2016 году таких было в два раза меньше — всего 17%.

Как показывает статистика, под ударом может оказаться компания любого размера. Среди микропредприятий от DDoS пострадали 37%, среди компаний среднего и малого бизнеса — 31%, среди больших корпораций — 39%. При этом последствия во многих случаях оказываются очень серьезными: каждый пятый пострадавший (21%) признался, что атака привела к значительному снижению производительности сервисов компании, а у 8% опрошенных произошел сбой транзакций и процессов.

Однако, помимо непосредственного ущерба, DDoS может таить в себе и скрытую угрозу. Каждая третья компания, столкнувшаяся к DDoS, (35%) рассказала, что такие атаки становились только «дымовой завесой» для других операций киберпреступников. Почти в половине таких случаев (47%) атака «прикрывала» утечку или кражу данных. Две из пяти пострадавших компаний (43%) рассказали, что атаки маскировали взлом корпоративной сети. Почти так же часто (41%) атака дополнительно включала заражение вредоносным ПО. Наконец, у трети атакованных (31%) произошло еще и прямое хищение денег.